Mylinking™ Derivación en línea de red con detección activa de latidos

Diseño modular con 2 derivaciones y 1 monitor, enlaces 10/40/100GE, máx. 640 Gbps

Detección de latidos cardíacos activos con derivación en línea de Mylinking™

- Mejorar el tiempo en línea

- Advertencia de utilización anormal del tráfico

- Prevenir la sobrecarga o el bloqueo de las herramientas de seguridad en línea

- Paquete de latidos para monitorear el estado del sistema de los dispositivos conectados directamente

- Función de bypass externo, mantiene la red sin interrupciones durante el tiempo de inactividad o mantenimiento del equipo conectado directamente

"Sinceridad, Innovación, Rigor y Eficiencia" sería la concepción persistente de nuestra empresa con el largo plazo de establecer junto con los clientes para la reciprocidad mutua y el beneficio mutuo para Mylinking™ Inline Bypass Network Tap con Detección Activa de Latidos del Corazón, hemos estado sinceramente buscando crear excelentes relaciones de cooperación con clientes nacionales e internacionales para hacer un futuro vibrante juntos.

“Sinceridad, Innovación, Rigor y Eficiencia” será la concepción persistente de nuestra empresa con el objetivo a largo plazo de establecer junto con los clientes una reciprocidad mutua y un beneficio mutuo para todos.Detección de latidos del corazón, Bypass en línea, Interruptor de derivación en línea, Grifo de derivación en línea, Seguridad en líneaOfrecemos servicios OEM y repuestos para satisfacer las diversas necesidades de nuestros clientes. Ofrecemos precios competitivos en artículos de calidad y nos aseguramos de que su envío sea gestionado con rapidez por nuestro departamento de logística. Esperamos sinceramente tener la oportunidad de reunirnos con usted y ver cómo podemos ayudarle a impulsar su negocio.

1- Descripciones generales

Al implementar el interruptor de derivación inteligente Mylinking™:

- Los usuarios pueden instalar/desinstalar equipos de seguridad de forma flexible y no afectarán la red actual ni causarán interrupciones;

- Interruptor de derivación de red Mylinking™ con función de detección de salud inteligente para monitoreo en tiempo real del estado de funcionamiento normal del dispositivo de seguridad en serie. Una vez que el dispositivo de seguridad en serie funciona de manera excepcional, la protección se desviará automáticamente para mantener la comunicación de red normal;

- La tecnología de protección selectiva del tráfico permite implementar equipos de seguridad específicos para la limpieza del tráfico y tecnología de cifrado basada en equipos de auditoría. Protege eficazmente el acceso en serie para el tipo de tráfico específico, aliviando la presión de manejo del flujo del dispositivo en serie.

- La tecnología de protección de tráfico con equilibrio de carga se puede utilizar para la implementación en clúster de dispositivos seriales seguros para satisfacer la necesidad de seguridad serial en entornos de gran ancho de banda.

Con el rápido desarrollo de Internet, la amenaza a la seguridad de la información en la red se vuelve cada vez más grave, por lo que se utilizan cada vez más diversas aplicaciones de protección de la información. Ya se trate de equipos de control de acceso tradicionales (cortafuegos) o de nuevos métodos de protección más avanzados, como sistemas de prevención de intrusiones (IPS), plataformas de gestión unificada de amenazas (UTM), sistemas anti-denegación de servicio (Anti-DDoS), puertas de enlace anti-span y sistemas unificados de identificación y control de tráfico DPI, se implementan numerosos dispositivos de seguridad en serie en los nodos clave de la red, implementando la política de seguridad de datos correspondiente para identificar y gestionar el tráfico legal e ilegal. Sin embargo, al mismo tiempo, la red informática generará grandes retrasos o incluso interrupciones en caso de conmutación por error, mantenimiento, actualización, reemplazo de equipos, etc., en un entorno de aplicación de red de producción altamente confiable, algo que los usuarios no pueden soportar.

2- Funciones y tecnologías avanzadas del conmutador de derivación de tomas de red

Tecnología de modo de protección “SpecFlow” y modo de protección “FullLink” de Mylinking™

Tecnología de protección de conmutación de derivación rápida Mylinking™

Tecnología Mylinking™ “LinkSafeSwitch”

Tecnología de reenvío/emisión de estrategia dinámica Mylinking™ “WebService”

Tecnología de detección inteligente de mensajes de latidos del corazón Mylinking™

Tecnología de mensajes de latidos definibles Mylinking™

Tecnología de equilibrio de carga multienlace Mylinking™

Tecnología de distribución inteligente de tráfico Mylinking™

Tecnología de equilibrio de carga dinámico Mylinking™

Tecnología de gestión remota Mylinking™ (HTTP/WEB, TELNET/SSH, característica “EasyConfig/AdvanceConfig”)

3- Guía de configuración del interruptor de derivación de red

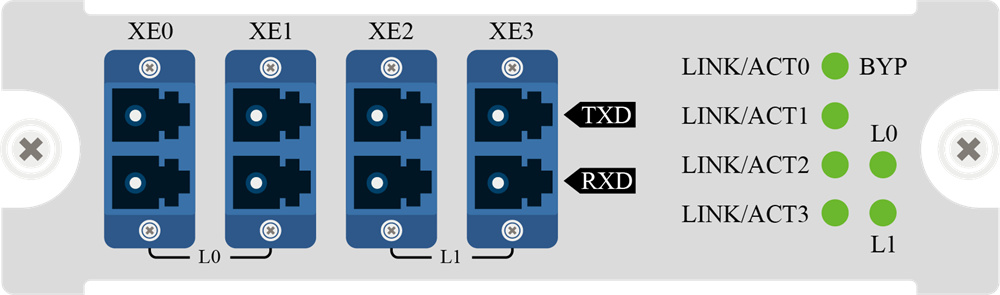

DERIVACIÓNRanura del módulo del puerto de protección:

Esta ranura permite insertar un módulo de puerto con protección BYPASS con diferentes velocidades y números de puerto. Al reemplazar diferentes tipos de módulos, permite la protección BYPASS de múltiples enlaces 10G/40G/100G.

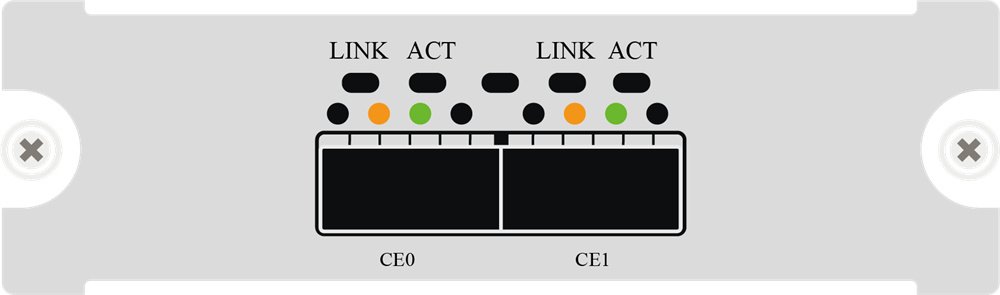

MONITORRanura del módulo de puerto;

Esta ranura se puede insertar en el módulo de puerto MONITOR con diferentes velocidades y puertos. Admite la implementación de múltiples dispositivos de monitoreo serial en línea con enlaces 10G/40G/100G, reemplazando diferentes modelos.

Reglas de selección de módulos

En función de los diferentes enlaces implementados y los requisitos de implementación de equipos de monitoreo, puede elegir de manera flexible diferentes configuraciones de módulos para satisfacer las necesidades reales de su entorno; siga las siguientes reglas al seleccionar:

1. Los componentes del chasis son obligatorios y debe seleccionarlos antes de seleccionar cualquier otro módulo. Asimismo, elija diferentes métodos de alimentación (CA/CC) según sus necesidades.

2. El equipo admite hasta dos ranuras para módulos BYPASS y una para MONITOR; no se puede seleccionar más de la cantidad de ranuras configurables. Según la combinación de la cantidad de ranuras y el modelo del módulo, el dispositivo admite hasta cuatro protecciones de enlace 10GE, hasta cuatro enlaces 40GE o hasta un enlace 100GE.

3. El modelo de módulo "BYP-MOD-L1CG" solo se puede insertar en la RANURA 1 para funcionar correctamente.

4. El módulo "BYP-MOD-XXX" solo se puede insertar en la ranura del módulo BYPASS; el módulo "MON-MOD-XXX" solo se puede insertar en la ranura del módulo MONITOR para un funcionamiento normal.

| Modelo de producto | Parámetros de función |

| Chasis (host) | |

| ML-BYPASS-M200 | Montaje en rack estándar de 19 pulgadas 1U; consumo máximo de energía 250 W; host protector BYPASS modular; 2 ranuras para módulo BYPASS; 1 ranura para módulo MONITOR; CA y CC opcionales; |

| MÓDULO DE BYPASS | |

| BYP-MOD-L2XG(LM/SM) | Admite protección serial de enlace 10GE de 2 vías, interfaz 4*10GE, conector LC; transceptor óptico incorporado; enlace óptico monomodo/multimodo opcional, admite 10GBASE-SR/LR; |

| BYP-MOD-L2QXG(LM/SM) | Admite protección serial de enlace 40GE de 2 vías, interfaz 4*40GE, conector LC; transceptor óptico incorporado; enlace óptico monomodo/multimodo opcional, admite 40GBASE-SR4/LR4; |

| BYP-MOD-L1CG (LM/SM) | Admite protección en serie de enlace de 1 canal 100GE, interfaz 2*100GE, conector LC; transceptor óptico incorporado; enlace óptico multimodo único opcional, admite 100GBASE-SR4/LR4; |

| MÓDULO DE MONITOREO | |

| MON-MOD-L16XG | Módulo de puerto de monitoreo SFP+ de 16*10GE; sin módulo transceptor óptico; |

| MON-MOD-L8XG | Módulo de puerto de monitoreo SFP+ de 8*10GE; sin módulo transceptor óptico; |

| MON-MOD-L2CG | Módulo de puerto de monitoreo 2*100GE QSFP28; sin módulo transceptor óptico; |

| MON-MOD-L8QXG | Módulo de puerto de monitoreo 8* 40GE QSFP+; sin módulo transceptor óptico; |

4- Especificaciones del conmutador de derivación TAP de red

| Modalidad de producto | Interruptor de derivación en serie ML-BYPASS-M200 | |

| Tipo de interfaz | Interfaz MGT | 1*10/100/1000BASE-T Interfaz de gestión adaptativa; Admite gestión remota HTTP/IP |

| Ranura del módulo | 2*ranura para módulo BYPASS; 1*ranura para módulo MONITOR; | |

| Enlaces que apoyan al máximo | El dispositivo admite un máximo de 4 enlaces de 10 GE o 4 enlaces de 40 GE o 1 enlace de 100 GE | |

| Monitor | El dispositivo admite un máximo de 16 puertos de monitoreo de 10 GE o 8 puertos de monitoreo de 40 GE o 2 puertos de monitoreo de 100 GE; | |

| Función | Capacidad de procesamiento dúplex completo | 640 Gbps |

| Basado en IP/protocolo/puerto cinco tuplas específicas de tráfico en cascada que protegen | Apoyo | |

| Protección en cascada basada en tráfico completo | Apoyo | |

| Equilibrio de carga múltiple | Apoyo | |

| Función de detección de latidos personalizada | Apoyo | |

| Admite independencia de paquetes Ethernet | Apoyo | |

| INTERRUPTOR DE BYPASS | Apoyo | |

| Interruptor BYPASS sin flash | Apoyo | |

| ADMINISTRACIÓN DE CONSOLA | Apoyo | |

| GESTIÓN DE IP/WEB | Apoyo | |

| Administración de SNMP V1/V2C | Apoyo | |

| Administración de Telnet/SSH | Apoyo | |

| Protocolo SYSLOG | Apoyo | |

| Autorización de usuario | Basado en autorización de contraseña/AAA/TACACS+ | |

| Eléctrico | Tensión de alimentación nominal | CA-220 V/CC-48 V【Opcional】 |

| Frecuencia de potencia nominal | 50 Hz | |

| Corriente de entrada nominal | CA-3A / CC-10A | |

| Potencia nominal | 100 W | |

| Ambiente | Temperatura de trabajo | 0-50 ℃ |

| Temperatura de almacenamiento | -20-70℃ | |

| Humedad de trabajo | 10%-95%, sin condensación | |

| Configuración de usuario | Configuración de la consola | Interfaz RS232,115200,8,N,1 |

| Interfaz MGT fuera de banda | 1 interfaz Ethernet 10/100/1000M | |

| Autorización de contraseña | Apoyo | |

| Altura del chasis | Espacio del chasis (U) | 1U 19 pulgadas, 485 mm x 44,5 mm x 350 mm |

5- Aplicación del conmutador de derivación TAP de red (como se indica a continuación)

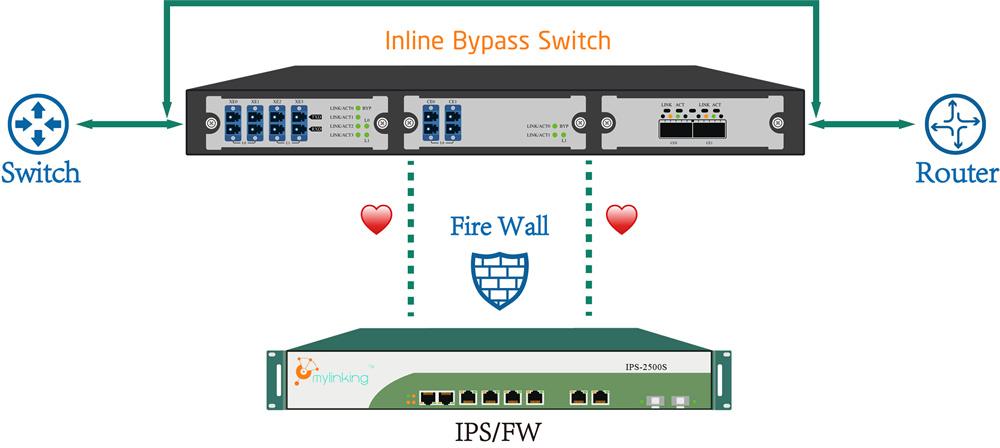

El siguiente es un modo de implementación típico de IPS (sistema de prevención de intrusiones), FW (cortafuegos), IPS/FW se implementa en serie en los equipos de red (enrutadores, conmutadores, etc.) entre el tráfico a través de la implementación de controles de seguridad, de acuerdo con la política de seguridad correspondiente para determinar la liberación o el bloqueo del tráfico correspondiente, para lograr el efecto de defensa de la seguridad.

Al mismo tiempo, podemos observar que IPS/FW es una implementación en serie de equipos, generalmente ubicados en ubicaciones clave de la red empresarial para implementar la seguridad en serie. La confiabilidad de los dispositivos conectados afecta directamente la disponibilidad general de la red empresarial. Si los dispositivos en serie se sobrecargan, fallan o se actualizan el software o las políticas, la disponibilidad de toda la red empresarial se ve gravemente afectada. En este punto, solo mediante cortes de red y puentes de derivación física se puede restaurar la red, lo que afecta gravemente la confiabilidad de la misma. IPS/FW y otros dispositivos en serie mejoran la implementación de la seguridad de la red empresarial, pero también reducen la confiabilidad de las redes empresariales, aumentando el riesgo de que la red no esté disponible.

5.2 Protección de equipos de la serie Inline Link

Mylinking™ "Bypass Switch" se implementa en serie entre dispositivos de red (enrutadores, conmutadores, etc.), y el flujo de datos entre dispositivos de red ya no conduce directamente a IPS / FW, "Bypass Switch" a IPS / FW, cuando el IPS / FW debido a sobrecarga, falla, actualizaciones de software, actualizaciones de políticas y otras condiciones de falla, el "Bypass Switch" a través de la función de detección de mensajes de latido inteligente del descubrimiento oportuno y, por lo tanto, omite el dispositivo defectuoso, sin interrumpir la premisa de la red, el equipo de red rápido conectado directamente para proteger la red de comunicación normal; cuando la recuperación de falla de IPS / FW, pero también a través de paquetes de latido inteligente Detección de detección oportuna de la función, el enlace original para restaurar la seguridad de los controles de seguridad de la red empresarial.

Mylinking™ "Bypass Switch" tiene una potente función de detección de mensajes de latidos inteligente, el usuario puede personalizar el intervalo de latidos y el número máximo de reintentos, a través de un mensaje de latidos personalizado en el IPS/FW para pruebas de salud, como enviar el mensaje de verificación de latidos al puerto ascendente/descendente de IPS/FW, y luego recibir desde el puerto ascendente/descendente de IPS/FW, y juzgar si el IPS/FW está funcionando normalmente enviando y recibiendo el mensaje de latidos.

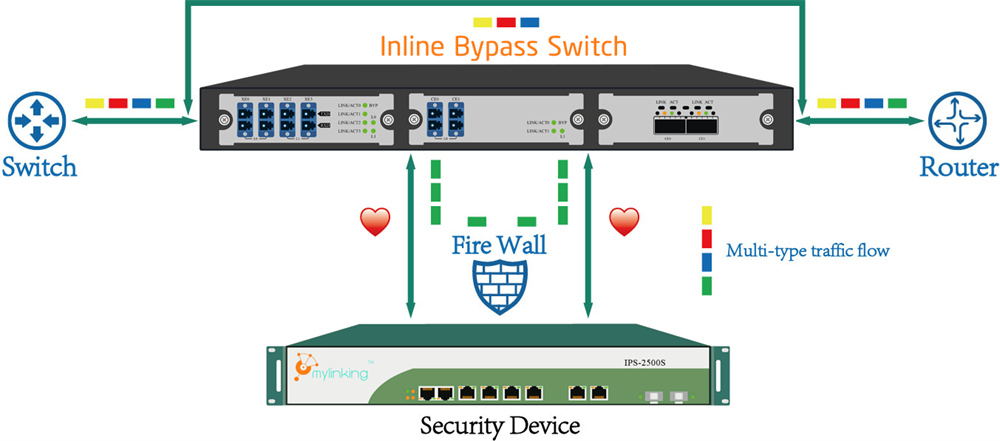

5.3 Protección de series de tracción en línea del flujo de políticas “SpecFlow”

Cuando el dispositivo de red de seguridad solo necesita gestionar el tráfico específico en la protección de seguridad en serie, mediante la función de procesamiento de tráfico "Bypass Switch" de Mylinking™, el tráfico "en cuestión" se devuelve directamente al enlace de red mediante la estrategia de filtrado de tráfico, y la sección de tráfico en cuestión se dirige al dispositivo de seguridad en línea para realizar comprobaciones de seguridad. Esto no solo mantiene la aplicación normal de la función de detección de seguridad del dispositivo, sino que también reduce el flujo ineficiente del equipo de seguridad para gestionar la presión. Al mismo tiempo, el "Bypass Switch" puede detectar el estado de funcionamiento del dispositivo de seguridad en tiempo real. El dispositivo de seguridad, si funciona de forma anormal, desvía directamente el tráfico de datos para evitar la interrupción del servicio de red.

El protector de omisión de tráfico Mylinking™ puede identificar el tráfico basándose en el identificador del encabezado de capa L2-L4, como la etiqueta VLAN, la dirección MAC de origen/destino, la dirección IP de origen, el tipo de paquete IP, el puerto del protocolo de la capa de transporte, la etiqueta clave del encabezado del protocolo, etc. Se puede definir una variedad de condiciones de coincidencia flexibles para definir los tipos de tráfico específicos que interesan a un dispositivo de seguridad en particular y se puede utilizar ampliamente para la implementación de dispositivos especiales de auditoría de seguridad (RDP, SSH, auditoría de bases de datos, etc.).

5.4 Protección de serie con equilibrio de carga

El conmutador de derivación Mylinking™ se implementa en serie entre dispositivos de red (routers, switches, etc.). Cuando el rendimiento de procesamiento de un solo IPS/FW no es suficiente para gestionar el tráfico pico del enlace de red, la función de equilibrio de carga de tráfico del protector, que agrupa el tráfico del enlace de red en múltiples clústeres IPS/FW, puede reducir eficazmente la presión de procesamiento de un solo IPS/FW y mejorar el rendimiento general del procesamiento para satisfacer las necesidades de alto ancho de banda del entorno de implementación.

Mylinking™ "Bypass Switch" tiene una potente función de equilibrio de carga, de acuerdo con la etiqueta VLAN del marco, información MAC, información IP, número de puerto, protocolo y otra información sobre la distribución de equilibrio de carga Hash del tráfico para garantizar que cada IPS / FW reciba el flujo de datos Integridad de la sesión.

5.5 Protección de tracción de flujo de equipos en línea multiseries (cambio de conexión en serie a conexión en paralelo)

En algunos enlaces clave (como puntos de acceso a Internet y enlaces de intercambio de área de servidor), la ubicación suele deberse a la necesidad de funciones de seguridad y al despliegue de múltiples equipos de prueba de seguridad en línea (como cortafuegos, equipos anti-DDOS, cortafuegos de aplicaciones web, equipos de prevención de intrusiones, etc.). La instalación simultánea de varios equipos de detección de seguridad en serie en el enlace aumenta la probabilidad de un único punto de fallo, lo que reduce la fiabilidad general de la red. Además, la implementación en línea de dichos equipos de seguridad, las actualizaciones, el reemplazo de equipos y otras operaciones pueden provocar interrupciones prolongadas del servicio de la red y la necesidad de un recorte de proyecto de mayor envergadura para su correcta implementación.

Al implementar el "Bypass Switch" de manera unificada, el modo de implementación de múltiples dispositivos de seguridad conectados en serie en el mismo enlace se puede cambiar de "modo de concatenación física" a "concatenación física, modo de concatenación lógica". El enlace en el enlace de un solo punto de falla para mejorar la confiabilidad del enlace, mientras que el "bypass switch" en el enlace fluye bajo demanda de tracción, para lograr el mismo flujo con el modo original de efecto de procesamiento seguro.

Diagrama de implementación de más de un dispositivo de seguridad al mismo tiempo en serie:

Diagrama de implementación del conmutador de derivación TAP de red Mylinking™:

5.6 Basado en la estrategia dinámica de protección de detección de seguridad de tracción de tráfico

"Interruptor de derivación": Otro escenario de aplicación avanzado se basa en la estrategia dinámica de las aplicaciones de protección de detección de seguridad de tracción de tráfico, cuyo despliegue se muestra a continuación:

Por ejemplo, el equipo de pruebas de seguridad para la protección y detección de ataques DDoS. Mediante la implementación del "Bypass Switch" en el front-end y la conexión del equipo de protección DDoS, el "Protector de Tracción" habitual reenvía todo el tráfico a velocidad de cable y, al mismo tiempo, refleja la salida del flujo al "Dispositivo de Protección contra Ataques DDoS". Una vez detectado un ataque en una dirección IP de servidor (o segmento de red IP), el "Dispositivo de Protección contra Ataques DDoS" genera las reglas de coincidencia del flujo de tráfico objetivo y las envía al "Bypass Switch" a través de la interfaz de entrega de políticas dinámicas. El "Bypass Switch" actualiza la "Dinámica de Tracción de Tráfico" tras recibir las reglas de política dinámica (grupo de reglas) e inmediatamente envía la tracción del tráfico del servidor atacado al "Dispositivo de Protección y Detección de Ataques DDoS" para su procesamiento, para que sea efectiva tras el ataque y se reinyecte en la red.

El esquema de aplicación basado en "Bypass Switch" es más fácil de implementar que la inyección de ruta BGP tradicional u otro esquema de tracción de tráfico, y el entorno depende menos de la red y la confiabilidad es mayor.

"Bypass Switch" tiene las siguientes características para admitir la protección de detección de seguridad de políticas dinámicas:

1, "Bypass Switch" para proporcionar fuera de las reglas basadas en la interfaz WEBSERIVCE, fácil integración con dispositivos de seguridad de terceros.

2. "Bypass Switch" basado en el chip ASIC puro de hardware que reenvía paquetes a velocidad de cable de hasta 10 Gbps sin bloquear el reenvío del conmutador y "biblioteca de reglas dinámicas de tracción de tráfico" independientemente del número.

3. La función BYPASS profesional incorporada del "Interruptor Bypass" permite, incluso si el protector falla, omitir el enlace serial original inmediatamente, sin afectar el enlace original de comunicación normal.