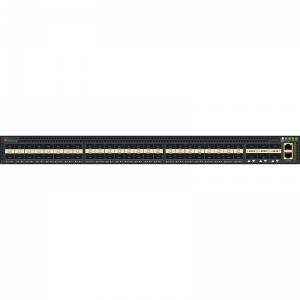

Mylinking™ Broker de paquetes de red (NPB) ML-NPB-5690

6*40GE/100GE QSFP28 más 48*10GE/25GE SFP28, máx. 1,8 Tbps

1- Descripciones generales

- Un control visual completo deRedCaptura/procesamiento/reenvío de flujo NPB (6 ranuras QSFP28 de 40 GE/100 GE más 48 ranuras SFP28 de 10 GE/25 GE)

- Un dispositivo completo de preprocesamiento y redistribución (ancho de banda bidireccional 1,8)Tpuntos básicos)

- Recopilación y recepción admitidas de datos de enlace desde diferentes ubicaciones de elementos de red

- Recopilación y recepción admitidas de datos de enlace desde diferentes nodos de enrutamiento de intercambio

- Apoyadocrudopaquete recogido, identificado, analizado, resumido estadísticamente y marcado

- Salida de paquetes sin procesar compatible con equipos de monitoreo de análisis de Big Data, análisis de protocolo, análisis de señalización, análisis de seguridad, gestión de riesgos y otro tráfico requerido.

- Análisis de captura de paquetes en tiempo real, identificación de origen de datos y búsqueda de tráfico de red histórico/en tiempo real.

- Compatible con la solución de chip programable P4, compilación de datos y sistema de motor de ejecución de acciones. El hardware admite el reconocimiento de nuevos tipos de datos y la capacidad de ejecución de estrategias tras la identificación de datos. Se puede personalizar para la identificación de paquetes, la rápida incorporación de nuevas funciones y la compatibilidad con nuevos protocolos. Ofrece una excelente capacidad de adaptación a escenarios para las nuevas funciones de red, como VxLAN, MPLS, anidamiento de encapsulación heterogénea, anidamiento de VLAN de 3 capas, marca de tiempo adicional a nivel de hardware, etc.

2- Capacidades de procesamiento inteligente del tráfico

Chip ASIC más CPU multinúcleo

Capacidad de procesamiento inteligente de tráfico de red de 1,8 Tbps. La CPU multinúcleo integrada alcanza una capacidad de procesamiento inteligente de tráfico de hasta 200 Gbps.

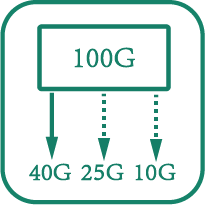

Captura de datos de tráfico de 10GE/25GE/40GE/100GE

6 ranuras 40G/100GE QSFP28 más 48 ranuras 10GE/25GE SFP28 hasta 1,8 Tbps Transceptor de datos de tráfico al mismo tiempo, para captura de datos de red, preprocesamiento simple

Replicación del tráfico de red

Paquete replicado desde 1 puerto a múltiples puertos N, o múltiples puertos N agregados, luego replicado a múltiples puertos M por Network Packet Broker

Agregación de tráfico de red

Paquete replicado desde 1 puerto a múltiples puertos N, o múltiples puertos N agregados, luego replicado a múltiples puertos M por Network Packet Broker

Distribución/reenvío de datos

Clasificó con precisión los metadatos entrantes y descartó o reenvió diferentes servicios de datos a múltiples salidas de interfaz de acuerdo con las reglas predefinidas del usuario.

Filtrado de paquetes de datos

Combinación flexible compatible de elementos de metadatos basados en el tipo de Ethernet, etiqueta VLAN, TTL, IP siete-tupla, fragmentación de IP, indicador TCP y otras características de paquete para dispositivos de seguridad de red, análisis de protocolo, análisis de señalización y tráfico.

Equilibrio de carga

Se admite el algoritmo hash de equilibrio de carga y el algoritmo de reparto de peso basado en sesiones según las características de la capa L2-L7 para garantizar la dinámica del tráfico de salida del puerto de equilibrio de carga.

VLAN etiquetada

VLAN sin etiquetar

VLAN reemplazada

Se admite la coincidencia de cualquier campo clave en los primeros 128 bytes de un paquete. El usuario puede personalizar el valor de desplazamiento, la longitud y el contenido del campo clave, y determinar la política de salida de tráfico según su configuración.

Transmisión de fibra única

Admite transmisión de fibra única a velocidades de puerto de 10 G, 40 G y 100 G para satisfacer los requisitos de recepción de datos de fibra única de algunos dispositivos back-end y reducir el costo de entrada de materiales auxiliares de fibra cuando se necesita capturar y distribuir una gran cantidad de enlaces.

Desconexión del puerto

Admite función de ruptura de puerto 40G/100G y se puede dividir en cuatro puertos 10GE/25GE para cumplir con requisitos de acceso específicos.

Sellado de tiempo

Se admite la sincronización del servidor NTP para corregir la hora y escribir el mensaje en el paquete en forma de una etiqueta de tiempo relativa con una marca de tiempo al final del marco, con una precisión de nanosegundos.

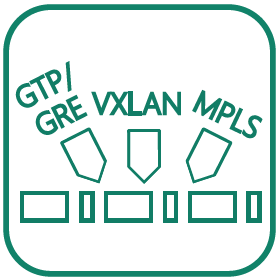

Despojo de encapsulación de túneles

Se admite el encabezado VxLAN, VLAN, GRE, GTP, MPLS, IPIP eliminado del paquete de datos original y reenviado.

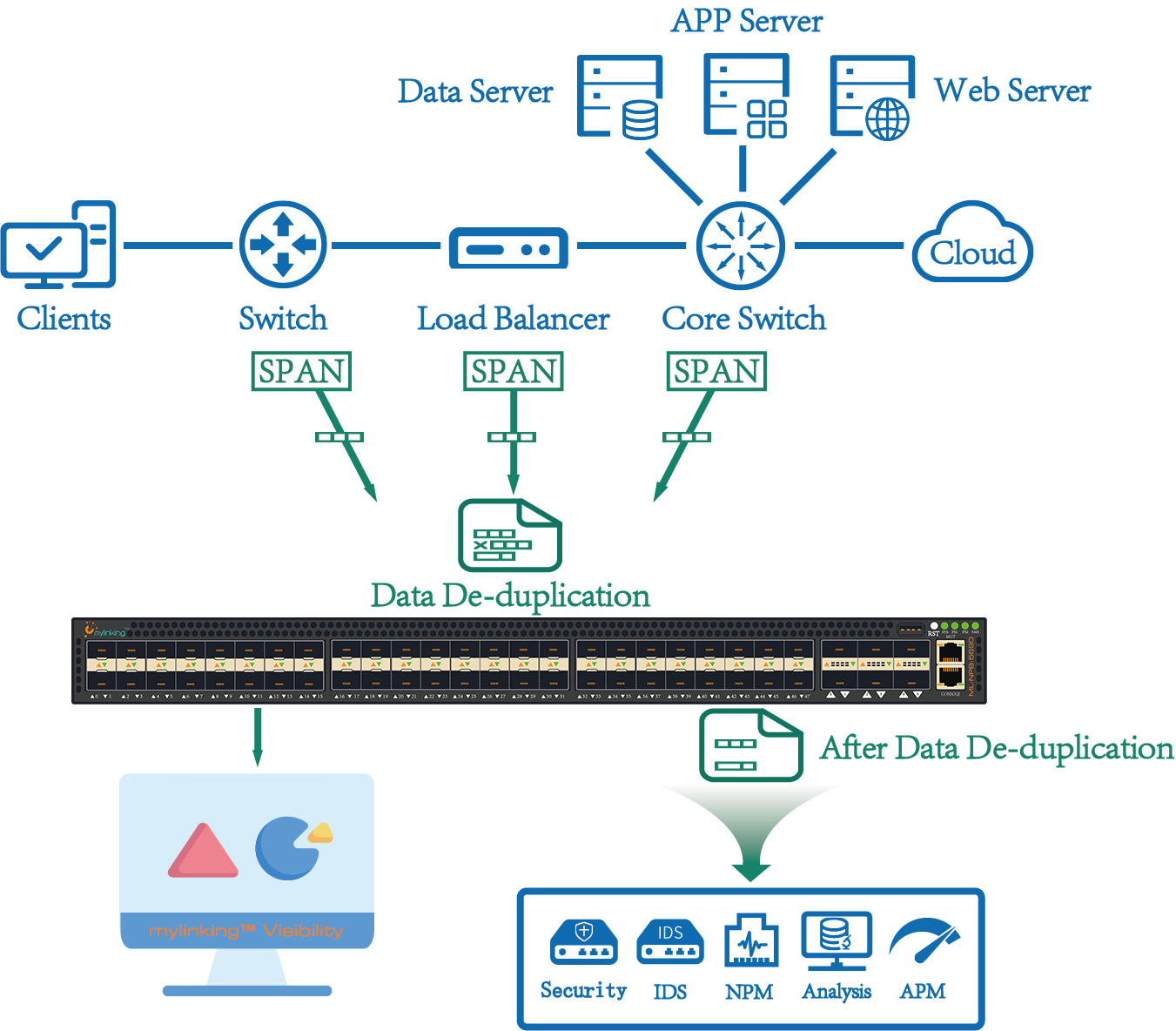

Desduplicación de datos/paquetes

Granularidad estadística basada en puerto o a nivel de política para comparar múltiples fuentes de recopilación de datos y repeticiones del mismo paquete de datos en un momento específico. Los usuarios pueden elegir diferentes identificadores de paquete (dst.ip, src.port, dst.port, tcp.seq, tcp.ack).

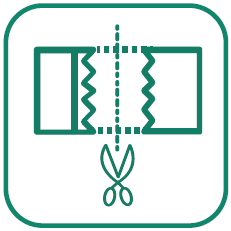

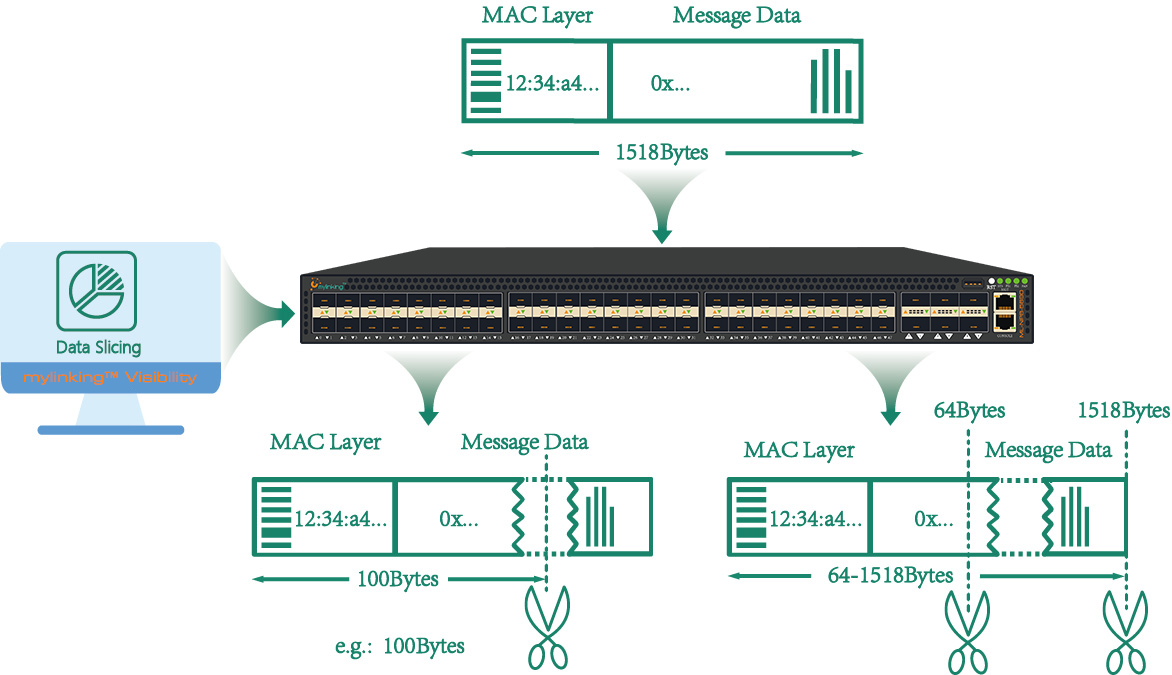

Segmentación de datos/paquetes

Se admite la segmentación basada en políticas (64-1518 bytes opcionales) de los datos sin procesar, y la política de salida de tráfico se puede implementar según la configuración del usuario.

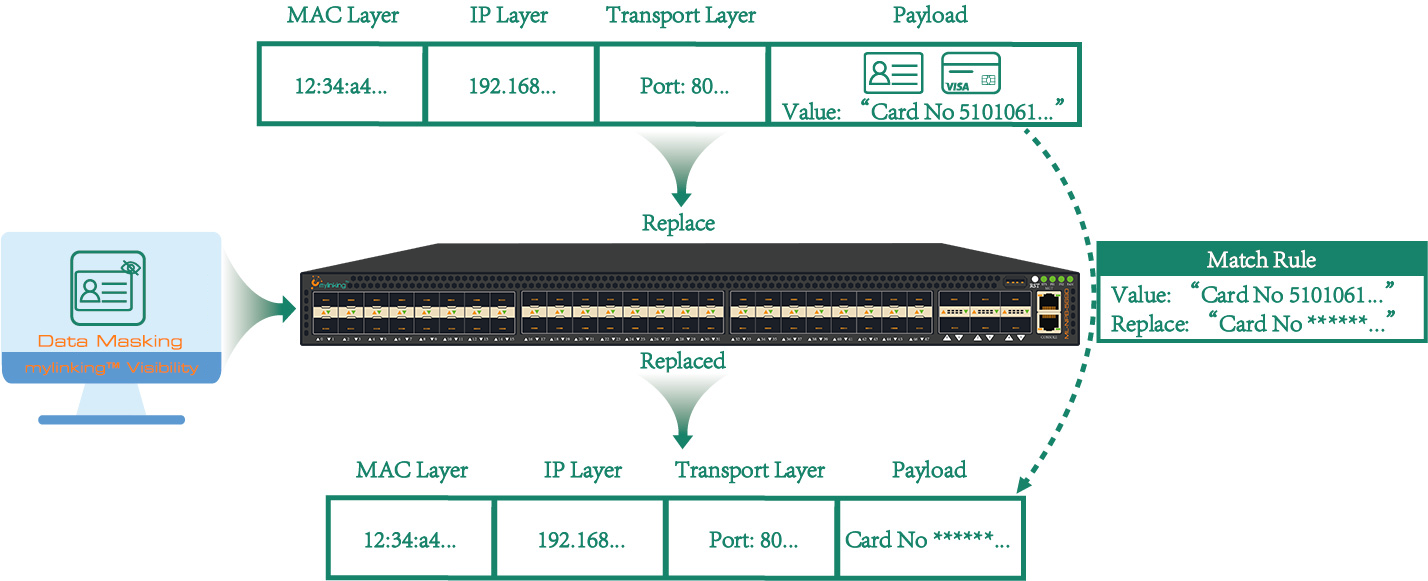

Enmascaramiento de fechas clasificadas

Granularidad basada en políticas compatible para reemplazar cualquier campo clave en los datos sin procesar y así proteger la información confidencial. La política de salida de tráfico se puede implementar según la configuración del usuario.

Identificación del protocolo de tunelización

Se admite la identificación automática de varios protocolos de tunelización, como GTP/GRE/VxLAN/PPTP/L2TP/PPPOE/IPIP. Según la configuración del usuario, la estrategia de salida de tráfico se puede implementar según la capa interna o externa del dispositivo.

Identificación del protocolo de capa APP

Se admite la identificación de protocolos de capa de aplicación comúnmente utilizados, como FTP, HTTP, POP, SMTP, DNS, NTP, BitTorrent, Syslog, MySQL, MsSQL, etc.

Filtrado de tráfico de vídeo

Compatible para filtrar y mitigar la coincidencia de datos de transmisión de video, como resolución de dirección de nombre de dominio, protocolo de transmisión de video, URL y formato de video, para ofrecer datos útiles a los analizadores y monitores para seguridad.

Descifrado SSL

Se admite la carga del certificado de descifrado SSL correspondiente, el descifrado de los datos cifrados HTTPS del tráfico especificado y la salida al sistema de análisis y monitoreo de back-end a pedido, que puede completar el descifrado de mensajes cifrados estáticos de TLS1.0, TLS1.2 y SSL3.0.

Decapsulación definida por el usuario

Se admite la función de desencapsulación de paquetes definida por el usuario, que puede eliminar cualquier campo y contenido encapsulado en los primeros 128 bytes de un paquete y generarlos.

Captura de paquetes

Captura de paquetes en tiempo real a nivel de puerto y política. Cuando se producen paquetes de datos de red anormales o fluctuaciones de tráfico anormales, puede capturar los paquetes de datos originales en el enlace o política sospechosos y descargarlos al PC local. Después, puede usar Wireshark para localizar rápidamente el fallo.

Monitoreo y detección de tráfico

El monitoreo de tráfico proporciona la capacidad de monitorear la situación del tráfico en tiempo real. La detección de tráfico permite un análisis exhaustivo de los datos de tráfico en diferentes ubicaciones de la red, proporcionando fuentes de datos originales para la localización de fallas en tiempo real.

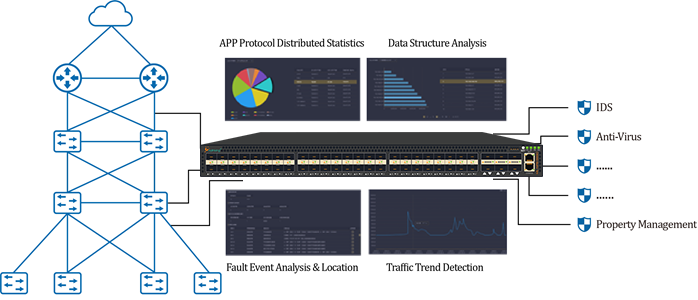

Información sobre el tráfico de red

Visualización compatible de todo el proceso del tráfico de datos de enlace: recepción, recopilación, identificación, procesamiento, programación y asignación de salida. Mediante una interfaz intuitiva, tanto gráfica como textualmente interactiva, se visualizan en múltiples vistas y latitudes la composición del tráfico, su distribución en toda la red, el estado del proceso de identificación y procesamiento de paquetes, las tendencias del tráfico y la relación entre el tráfico y el tiempo o el negocio, transformando las señales de datos invisibles en entidades visibles, manejables y controlables.

Tendencia de tráfico alarmante

Se admiten alarmas de monitoreo de tráfico de datos a nivel de puerto y de política mediante el establecimiento de umbrales de alarma para cada puerto y cada desbordamiento de flujo de política.

Revisión de tendencias de tráfico histórico

Consulta de estadísticas de tráfico históricas de casi dos meses a nivel de puerto y política. Se puede consultar la información seleccionada según días, horas, minutos y otros datos de la tasa de transmisión/recepción, los bytes, los mensajes, el número de error u otra información.

Detección de tráfico en tiempo real

Se admiten las fuentes de "Puerto físico de captura (adquisición de datos)", "Campo de descripción de características de mensaje (L2 - L7)" y otra información para definir un filtro de tráfico flexible, para capturar en tiempo real el tráfico de datos de red de detección de diferentes posiciones, y se almacenarán los datos en tiempo real después de capturados y detectados en el dispositivo para su descarga para un mayor análisis de ejecución experto o utiliza sus funciones de diagnóstico de este equipo para un análisis de visualización profundo.

Análisis de paquetes DPI

El módulo de análisis en profundidad DPI de la función de detección de visualización de tráfico puede realizar un análisis en profundidad de los datos de tráfico objetivo capturados desde múltiples dimensiones y realizar una visualización estadística detallada en forma de gráficos y tablas. Admite el análisis de datagramas capturados, incluido el análisis de datagramas anormales, la recombinación de flujo, el análisis de la ruta de transmisión y el análisis de flujo anormal.

Salida de NetFlow

Se permite generar datos NetFlow a partir del tráfico y exportarlos a las herramientas de análisis correspondientes. Se permite la personalización de la frecuencia de muestreo de NetFlow; la versión de NetFlow es compatible con las versiones V5, V9 e IPFIX.

Plataforma de visibilidad Mylinking™

Acceso a la plataforma de control visual Mylinking™ Matrix-SDN compatible

Sistema de alimentación redundante 1+1 (RPS)

Sistema de alimentación redundante dual 1+1 compatible

3- Estructuras de aplicación típicas

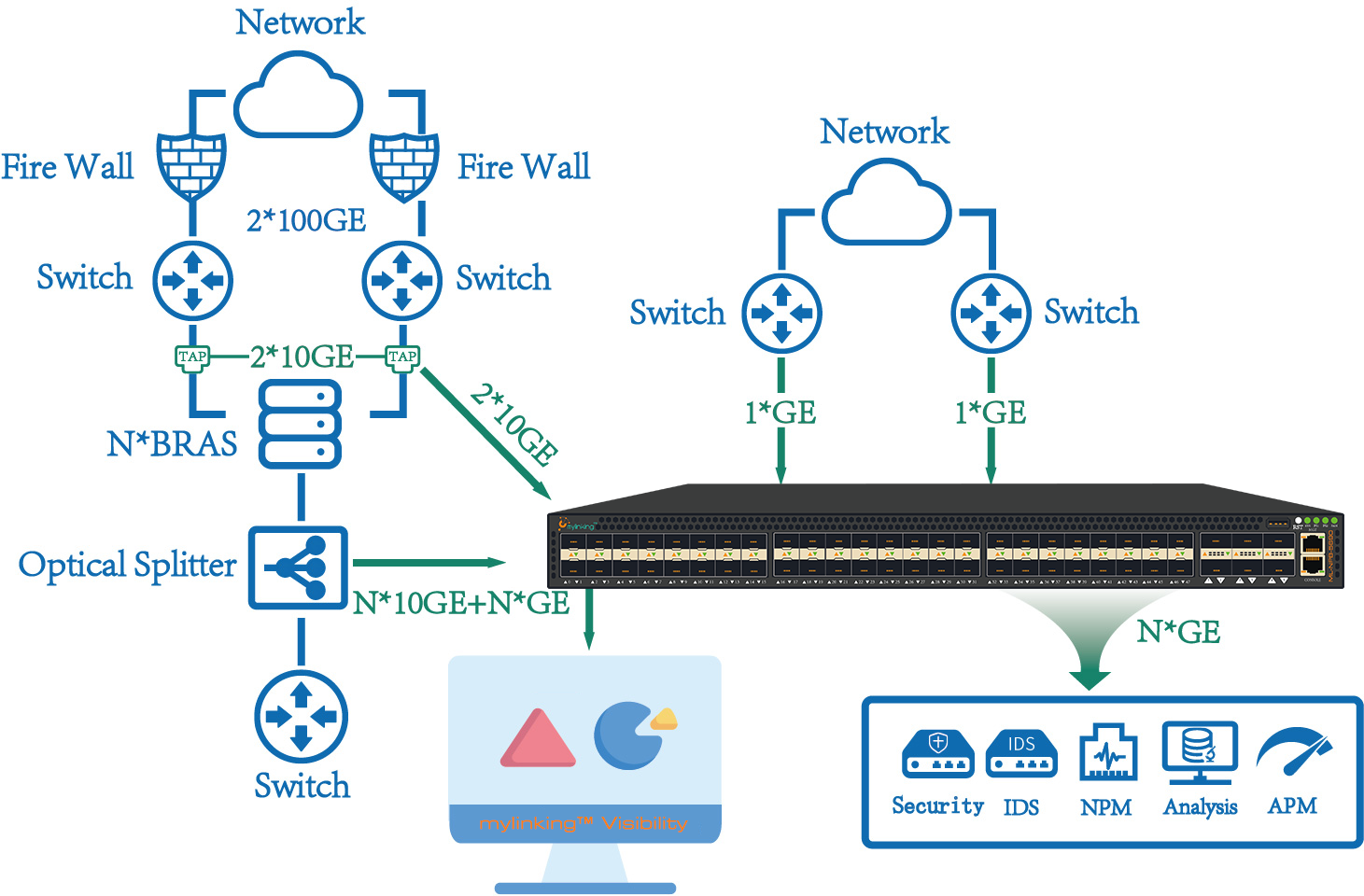

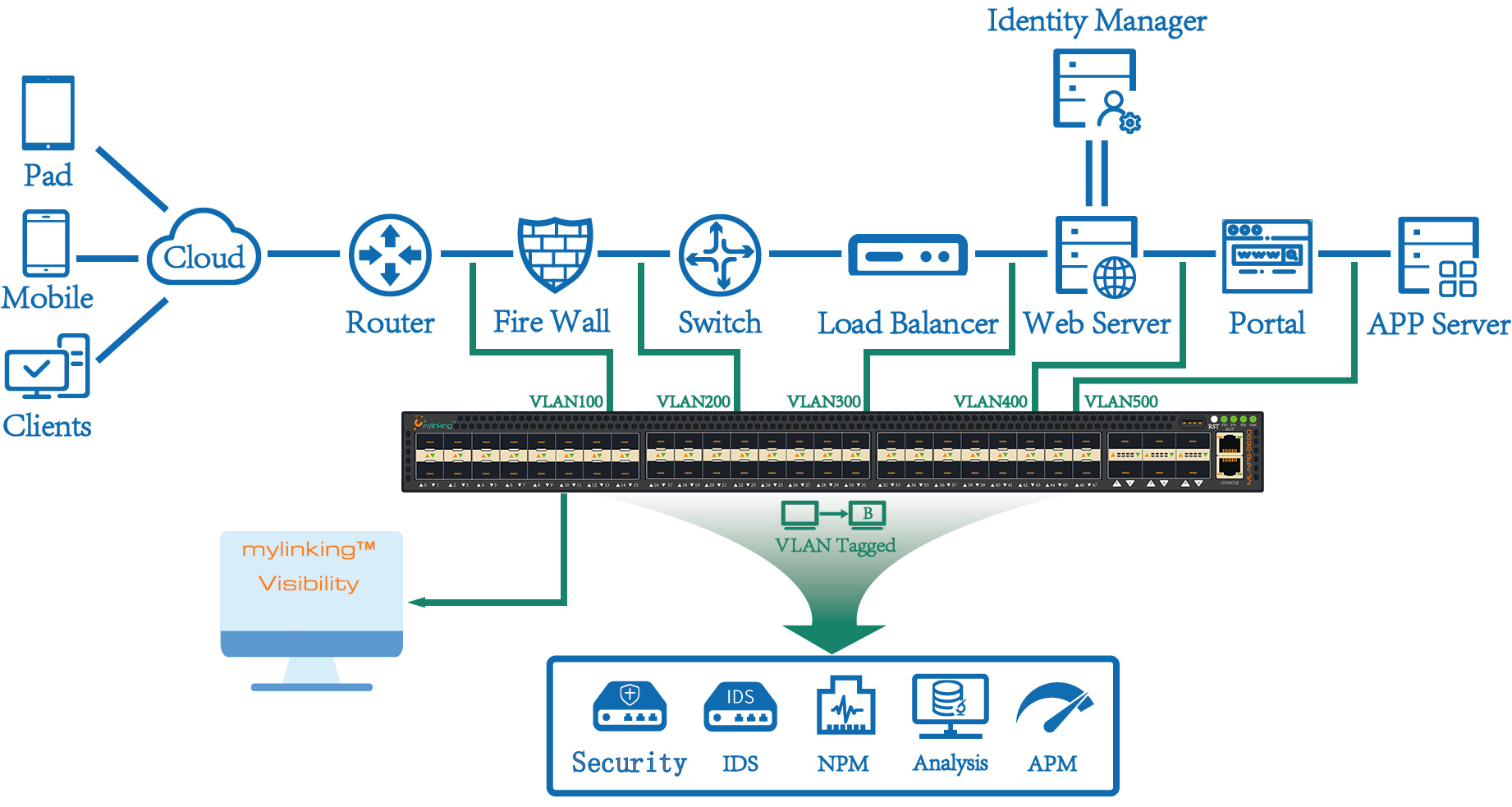

3.1 Aplicación de recopilación centralizada de paquetes de red Mylinking™ (como se indica a continuación)

3.2 Aplicación de programación unificada del agente de paquetes de red Mylinking™ (como se indica a continuación)

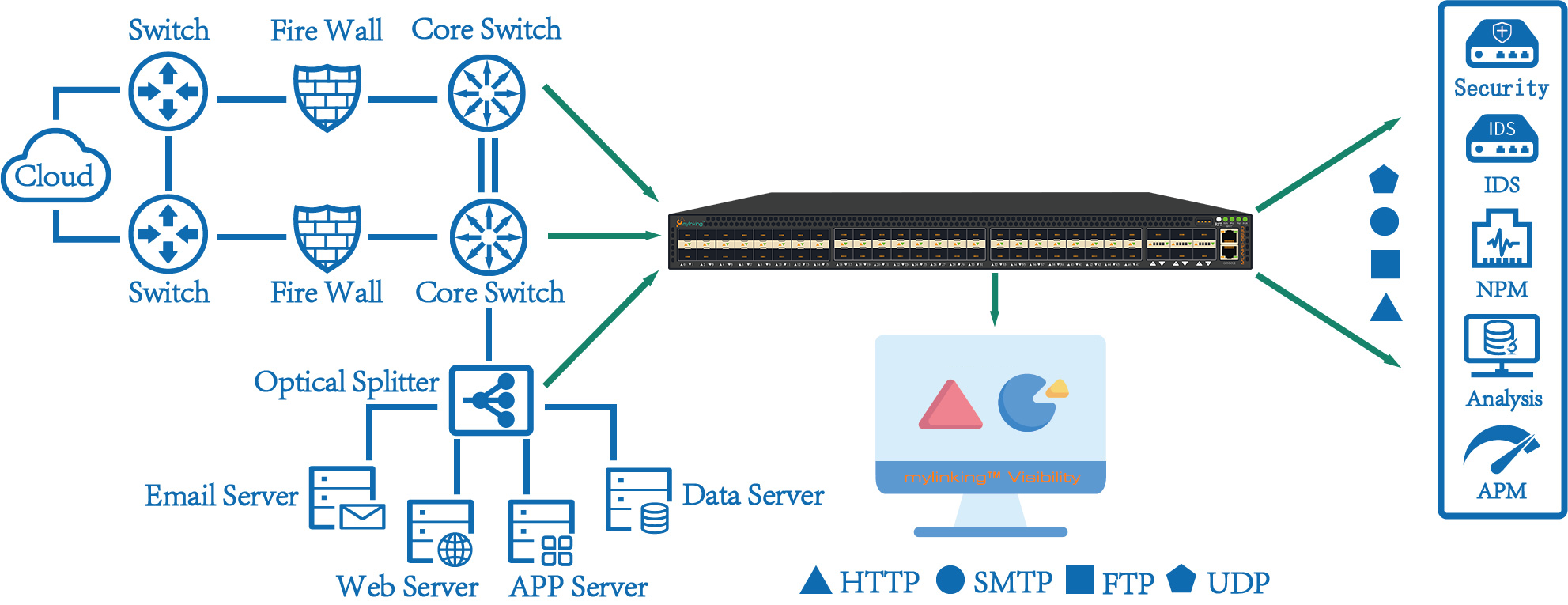

3.3 Aplicación de deduplicación de datos/paquetes del intermediario de paquetes de red Mylinking™ (como se indica a continuación)

3.4 Aplicación de deduplicación de datos/paquetes del intermediario de paquetes de red Mylinking™ (como se indica a continuación)

3.5 Aplicación de enmascaramiento de paquetes/datos del intermediario de paquetes de red Mylinking™ (como se indica a continuación)

3.6 Mylinking™ Network Packet Broker Aplicación de segmentación de datos/paquetes (como se indica a continuación)

3.7 Aplicación de análisis de visibilidad de datos de tráfico de red Mylinking™ (como se indica a continuación)

4-Especificaciones

| ML-NPB-5690 Mylinking™Broker de paquetes de redParámetros funcionales | |||

| Interfaz de red

| 10GE (compatible con 25G) | 48 ranuras SFP+; Admite fibras ópticas monomodo y multimodo | |

| 100 gramos(compatible con 40G) | 6 ranuras QSFP28; compatible con 40 GE, conexión para 4 puertos 10 GE/25 GE; compatible con fibras ópticas monomodo y multimodo | ||

| Interfaz MGT fuera de banda | 1 puerto eléctrico de 10/100/1000 M | ||

| Modo de implementación

| Modo óptico | Apoyado | |

| Modo de extensión del espejo | Apoyado | ||

| Función del sistema | Procesamiento básico de tráfico | Replicación/agregación/distribución de tráfico | Apoyado |

| Equilibrio de carga | Apoyado | ||

| Basado en el filtrado de identificación de tráfico de siete tuplas de IP/protocolo/puerto | Apoyado | ||

| STransmisión de fibra única | Ssoportado | ||

| Marcar/reemplazar/eliminar VLAN | Apoyado | ||

| Identificación del protocolo de túnel | Apoyado | ||

| Desprendimiento de encapsulación de túneles | Apoyado | ||

| Ruptura del puerto | Apoyado | ||

| Independencia del paquete Ethernet | Apoyado | ||

| Capacidad de procesamiento | 1,8 Tbps | ||

| Procesamiento inteligente del tráfico | Sellado de tiempo | Apoyado | |

| Eliminar etiqueta,desencapsulación | VxLAN compatible, VLAN,GRE,Eliminación de encabezados MPLS, etc. | ||

| Desduplicación de datos | Nivel de política/interfaz compatible | ||

| Rebanada de paquetes | Nivel de política compatible | ||

| Desensibilización de datos (enmascaramiento de datos) | Nivel de política compatible | ||

| Identificación del protocolo de tunelización | Apoyado | ||

| Identificación del protocolo de la capa de aplicación | FTP/HTTP/POP/SMTP/DNS/NTP compatibles BitTorrent/SYSLOG/MYSQL/MSSQL, etc. | ||

| Identificación del tráfico de vídeo | Apoyado | ||

| Descifrado SSL | Apoyado | ||

| Flujo de red | Compatible con varias versiones V5, V9 e IPFIX | ||

| Desencapsulación personalizada | Apoyado | ||

| Capacidad de procesamiento | 200 Gbps | ||

| Diagnóstico y seguimiento | Monitor en tiempo real | Nivel de política/interfaz compatible | |

| Alarma de tráfico | Nivel de política/interfaz compatible | ||

| Revisión del tráfico histórico | Nivel de política/interfaz compatible | ||

| Captura de tráfico | Nivel de política/interfaz compatible | ||

| Detección de visibilidad del tráfico

| Análisis básico | Las estadísticas de resumen se muestran en función de información básica, como el recuento de paquetes, la distribución de la categoría de paquetes, la cantidad de conexiones de sesión y la distribución del protocolo de paquetes. | |

| Análisis DPI | Admite análisis de relación de protocolo de capa de transporte, análisis de relación de transmisión unidifusión-multidifusión, análisis de relación de tráfico IP y análisis de relación de aplicaciones DPI. Admite contenido de datos basado en el análisis del tiempo de muestreo de la presentación del tamaño del tráfico. Admite análisis de datos y estadísticas basadas en el flujo de sesión. | ||

| Análisis preciso de fallas | Análisis y ubicación de fallas compatibles según datos de tráfico, incluidos análisis del comportamiento de transmisión de paquetes, análisis de fallas a nivel de flujo de datos, análisis de fallas a nivel de paquetes, análisis de fallas de seguridad y análisis de fallas de red. | ||

| Gestión | ADMINISTRACIÓN DE CONSOLA | Apoyado | |

| GESTIÓN DE IP/WEB | Apoyado | ||

| Administración de SNMP | Apoyado | ||

| Administración de Telnet/SSH | Apoyado | ||

| RADIUS o TACACS + Autenticación de autorización centralizada | Apoyado | ||

| Protocolo SYSLOG | Apoyado | ||

| Autenticación de usuario | Basado en la autenticación de contraseña del usuario | ||

| Eléctrico (Sistema de Energía Redundante 1+1 - RPS) | Calcule el voltaje de la fuente de alimentación | CA 110 ~ 240 V/CC 48 V (opcional) | |

| Frecuencia de suministro de energía de tarifa | CA-50HZ | ||

| Corriente de entrada nominal | CA-3A / CC-10A | ||

| Potencia de tasa | Máximo 650 W | ||

| Ambiente

| Temperatura de trabajo | 0-50℃ | |

| Temperatura de almacenamiento | -20-70℃ | ||

| Humedad de trabajo | 10%-95%sin condensación | ||

| Configuración de usuario

| Configuración de la consola | Interfaz RS232, 115200,8,N,1 | |

| Autenticación de contraseña | Apoyado | ||

| Altura del chasis | Espacio en rack (U) | 1U 445 mm x 44 mm x 505 mm | |

5-Información del pedido

ML- NPB-5690 6 ranuras QSFP28 de 40 G/100 más 48 ranuras SFP28 de 10 GE/25 GE, 1,8 Tbps