Impulsadas por la transformación digital, las redes empresariales ya no son simplemente "unos cuantos cables que conectan ordenadores". Con la proliferación de dispositivos IoT, la migración de servicios a la nube y la creciente adopción del teletrabajo, el tráfico de red se ha disparado, como el tráfico en una autopista. Sin embargo, este aumento repentino del tráfico también presenta desafíos: las herramientas de seguridad no pueden capturar datos críticos, los sistemas de monitorización se ven saturados de información redundante y las amenazas ocultas en el tráfico cifrado pasan desapercibidas. Aquí es donde el "mayordomo invisible", llamado Network Packet Broker (NPB), resulta útil. Al actuar como un puente inteligente entre el tráfico de red y las herramientas de monitorización, gestiona el flujo caótico de tráfico en toda la red a la vez que proporciona a las herramientas de monitorización los datos que necesitan con precisión, ayudando a las empresas a resolver los desafíos de la red "invisible e inaccesible". Hoy, brindaremos una comprensión integral de esta función fundamental en las operaciones y el mantenimiento de la red.

1. ¿Por qué las empresas buscan NPB ahora? — La "necesidad de visibilidad" de las redes complejas

Considere esto: Cuando su red opera con cientos de dispositivos IoT, cientos de servidores en la nube y empleados que acceden a ella remotamente desde cualquier lugar, ¿cómo puede garantizar que no se filtre tráfico malicioso? ¿Cómo puede determinar qué enlaces están congestionados y ralentizando las operaciones comerciales?

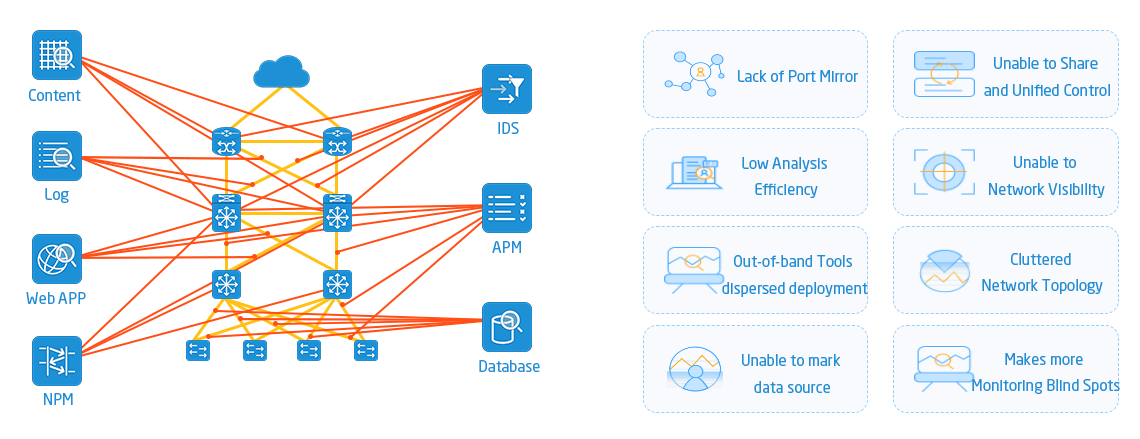

Los métodos de monitorización tradicionales han sido inadecuados durante mucho tiempo: o bien las herramientas de monitorización solo se centran en segmentos de tráfico específicos, ignorando nodos clave, o bien transfieren todo el tráfico a la herramienta a la vez, lo que impide que esta procese la información y ralentiza la eficiencia del análisis. Además, con más del 70 % del tráfico cifrado, las herramientas tradicionales son completamente incapaces de analizar su contenido.

La aparición de los NPB soluciona el problema de la falta de visibilidad de la red. Se ubican entre los puntos de entrada del tráfico y las herramientas de monitorización, agregando el tráfico disperso, filtrando datos redundantes y, en última instancia, distribuyendo el tráfico preciso a IDS (sistemas de detección de intrusiones), SIEM (plataformas de gestión de la información de seguridad), herramientas de análisis de rendimiento, etc. Esto garantiza que las herramientas de monitorización no se vean sobrecargadas ni sobresaturadas. Los NPB también pueden descifrar y cifrar el tráfico, protegiendo los datos confidenciales y proporcionando a las empresas una visión general clara del estado de su red.

Se puede decir que ahora que una empresa tiene necesidades de seguridad de red, optimización del rendimiento o cumplimiento, NPB se ha convertido en un componente central inevitable.

¿Qué es NPB? — Un análisis sencillo desde la arquitectura hasta las capacidades principales

Mucha gente piensa que el término "corredor de paquetes" supone una gran barrera técnica de entrada. Sin embargo, una analogía más accesible es utilizar un "centro de clasificación de entrega exprés": el tráfico de red se compone de "paquetes exprés", el NPB es el "centro de clasificación" y la herramienta de monitorización es el "punto de recepción". La función del NPB es agregar paquetes dispersos (agregación), eliminar paquetes inválidos (filtrado) y clasificarlos por dirección (distribución). También puede descomprimir e inspeccionar paquetes especiales (descifrado) y eliminar información privada (manipulación); todo el proceso es eficiente y preciso.

1. Primero, veamos el “esqueleto” de NPB: tres módulos arquitectónicos centrales

El flujo de trabajo del NPB se basa enteramente en la colaboración de estos tres módulos; ninguno de ellos puede faltar:

○Módulo de acceso al tráficoEquivale al "puerto de entrega exprés" y se utiliza específicamente para recibir tráfico de red desde el puerto espejo del conmutador (SPAN) o el divisor (TAP). Independientemente de si se trata de tráfico de un enlace físico o de una red virtual, se puede recopilar de forma unificada.

○Motor de procesamientoEste es el "cerebro central del centro de clasificación" y es responsable del "procesamiento" más crítico, como la fusión del tráfico de múltiples enlaces (agregación), el filtrado del tráfico de un cierto tipo de IP (filtrado), la copia del mismo tráfico y su envío a diferentes herramientas (copia), el descifrado del tráfico cifrado SSL/TLS (descifrado), etc. Todas las "operaciones finas" se completan aquí.

○Módulo de distribución:Es como un "mensajero" que distribuye con precisión el tráfico procesado a las herramientas de monitoreo correspondientes y también puede realizar el equilibrio de carga; por ejemplo, si una herramienta de análisis de rendimiento está demasiado ocupada, parte del tráfico se distribuirá a la herramienta de respaldo para evitar sobrecargar una sola herramienta.

2. "Hard Core Capabilities" de NPB: 12 funciones principales resuelven el 90% de los problemas de red

NPB tiene muchas funciones, pero centrémonos en las más utilizadas por las empresas. Cada una responde a un problema práctico:

○Replicación/Agregación + Filtrado de TráficoPor ejemplo, si una empresa tiene 10 enlaces de red, el NPB primero fusiona el tráfico de los 10 enlaces, luego filtra los "paquetes de datos duplicados" y el "tráfico irrelevante" (como el tráfico de empleados que miran videos) y solo envía el tráfico relacionado con el negocio a la herramienta de monitoreo, mejorando directamente la eficiencia en un 300%.

○Descifrado SSL/TLSHoy en día, muchos ataques maliciosos se ocultan en el tráfico cifrado HTTPS. NPB puede descifrar este tráfico de forma segura, lo que permite que herramientas como IDS e IPS vean a través del contenido cifrado y detecten amenazas ocultas como enlaces de phishing y código malicioso.

○Enmascaramiento/desensibilización de datosSi el tráfico contiene información confidencial, como números de tarjetas de crédito y números de la Seguridad Social, NPB la eliminará automáticamente antes de enviarla a la herramienta de monitoreo. Esto no afectará el análisis de la herramienta, sino que también cumplirá con los requisitos de PCI-DSS (cumplimiento de pagos) e HIPAA (cumplimiento de la normativa sanitaria) para evitar la fuga de datos.

○Equilibrio de carga + conmutación por errorSi una empresa cuenta con tres herramientas SIEM, el NPB distribuirá el tráfico uniformemente entre ellas para evitar que ninguna se sature. Si una falla, el NPB redirigirá inmediatamente el tráfico a la herramienta de respaldo para garantizar una monitorización ininterrumpida. Esto es especialmente importante en sectores como el financiero y el sanitario, donde el tiempo de inactividad es inaceptable.

○Terminación del túnelVXLAN, GRE y otros protocolos de túnel se utilizan comúnmente en las redes en la nube. Las herramientas tradicionales no pueden comprender estos protocolos. NPB puede desensamblar estos túneles y extraer el tráfico real que contienen, lo que permite que las herramientas antiguas procesen el tráfico en entornos de nube.

La combinación de estas características permite a NPB no sólo "ver a través" del tráfico cifrado, sino también "proteger" datos confidenciales y "adaptarse" a diversos entornos de red complejos; es por eso que puede convertirse en un componente central.

III. ¿Dónde se utiliza el NPB? — Cinco escenarios clave que abordan las necesidades empresariales reales

NPB no es una herramienta universal; se adapta con flexibilidad a diferentes escenarios. Ya sea un centro de datos, una red 5G o un entorno de nube, encuentra aplicaciones específicas. Veamos algunos casos típicos para ilustrar este punto:

1. Centro de datos: la clave para monitorear el tráfico este-oeste

Los centros de datos tradicionales se centran exclusivamente en el tráfico norte-sur (tráfico de los servidores al exterior). Sin embargo, en los centros de datos virtualizados, el 80 % del tráfico es este-oeste (tráfico entre máquinas virtuales), algo que las herramientas tradicionales simplemente no pueden capturar. Aquí es donde los NPB resultan útiles:

Por ejemplo, una gran empresa de internet utiliza VMware para construir un centro de datos virtualizado. El NPB se integra directamente con vSphere (la plataforma de gestión de VMware) para capturar con precisión el tráfico este-oeste entre máquinas virtuales y distribuirlo a IDS y herramientas de rendimiento. Esto no solo elimina los puntos ciegos de monitorización, sino que también aumenta la eficiencia de las herramientas en un 40 % mediante el filtrado de tráfico, lo que reduce directamente a la mitad el tiempo medio de reparación (MTTR) del centro de datos.

Además, NPB puede monitorear la carga del servidor y garantizar que los datos de pago cumplan con PCI-DSS, convirtiéndose en un "requisito esencial de operación y mantenimiento" para los centros de datos.

2. Entorno SDN/NFV: Roles flexibles que se adaptan a las redes definidas por software

Muchas empresas utilizan ahora SDN (Redes Definidas por Software) o NFV (Virtualización de Funciones de Red). Las redes ya no son hardware fijo, sino servicios de software flexibles. Esto exige que las NPB sean más flexibles:

Por ejemplo, una universidad utiliza SDN para implementar el sistema BYOD (Trae tu propio dispositivo), de modo que estudiantes y profesores puedan conectarse a la red del campus usando sus teléfonos y ordenadores. NPB se integra con un controlador SDN (como OpenDaylight) para garantizar el aislamiento del tráfico entre las áreas de docencia y de oficina, distribuyendo con precisión el tráfico de cada área a las herramientas de monitorización. Este enfoque no afecta al uso de estudiantes ni profesores y permite la detección oportuna de conexiones anormales, como el acceso desde direcciones IP maliciosas externas al campus.

Lo mismo ocurre con los entornos NFV. NPB puede monitorizar el tráfico de firewalls virtuales (vFW) y balanceadores de carga virtuales (vLB) para garantizar el rendimiento estable de estos dispositivos de software, lo cual es mucho más flexible que la monitorización de hardware tradicional.

3. Redes 5G: Gestión de tráfico segmentado y nodos de borde

Las características principales de 5G son "alta velocidad, baja latencia y grandes conexiones", pero esto también trae nuevos desafíos para el monitoreo: por ejemplo, la tecnología de "segmentación de red" de 5G puede dividir la misma red física en múltiples redes lógicas (por ejemplo, una porción de baja latencia para conducción autónoma y una porción de gran conexión para IoT), y el tráfico en cada porción debe monitorearse de forma independiente.

Un operador utilizó NPB para resolver este problema: implementó un monitoreo NPB independiente para cada segmento 5G, que no solo puede ver la latencia y el rendimiento de cada segmento en tiempo real, sino que también puede interceptar tráfico anormal (como acceso no autorizado entre segmentos) de manera oportuna, lo que garantiza los requisitos de baja latencia de negocios clave como la conducción autónoma.

Además, los nodos de computación de borde 5G están dispersos por todo el país, y NPB también puede proporcionar una "versión liviana" que se implementa en los nodos de borde para monitorear el tráfico distribuido y evitar demoras causadas por la transmisión de datos de ida y vuelta.

4. Entorno de nube/TI híbrida: Derribando las barreras de la monitorización de la nube pública y privada

La mayoría de las empresas utilizan actualmente una arquitectura de nube híbrida: algunas operaciones residen en Alibaba Cloud o Tencent Cloud (nubes públicas), otras en sus propias nubes privadas y otras en servidores locales. En este escenario, el tráfico se distribuye entre múltiples entornos, lo que facilita la interrupción de la monitorización.

El Banco Minsheng de China utiliza NPB para solucionar este problema: su negocio utiliza Kubernetes para la implementación en contenedores. NPB puede capturar directamente el tráfico entre contenedores (pods) y correlacionarlo entre servidores en la nube y nubes privadas para generar una monitorización integral. Independientemente de si la empresa se encuentra en la nube pública o privada, si surge un problema de rendimiento, el equipo de operación y mantenimiento puede utilizar los datos de tráfico de NPB para identificar rápidamente si se trata de un problema con las llamadas entre contenedores o de una congestión en los enlaces de la nube, lo que mejora la eficiencia del diagnóstico en un 60 %.

Para las nubes públicas multiinquilino, NPB también puede garantizar el aislamiento del tráfico entre diferentes empresas, evitar fugas de datos y cumplir con los requisitos de cumplimiento de la industria financiera.

En conclusión: el NPB no es una “opción” sino una “obligación”

Tras analizar estos escenarios, descubrirá que NPB ya no es una tecnología de nicho, sino una herramienta estándar para que las empresas gestionen redes complejas. Desde centros de datos hasta 5G, desde nubes privadas hasta TI híbrida, NPB puede desempeñar un papel donde se necesite visibilidad de red.

Con la creciente prevalencia de la IA y la computación en el borde, el tráfico de red se volverá aún más complejo y las capacidades de los NPB se optimizarán aún más (por ejemplo, mediante el uso de IA para identificar automáticamente el tráfico anormal y permitir una adaptación más sencilla a los nodos en el borde). Para las empresas, comprender e implementar los NPB con anticipación les ayudará a tomar la iniciativa en la red y a evitar desvíos en su transformación digital.

¿Alguna vez has tenido problemas con la monitorización de red en tu sector? Por ejemplo, ¿no puedes ver el tráfico cifrado o la monitorización de la nube híbrida se interrumpe? Comparte tu opinión en la sección de comentarios y exploremos soluciones juntos.

Hora de publicación: 23 de septiembre de 2025