La principal diferencia entre capturar paquetes utilizando puertos de red TAP y SPAN.

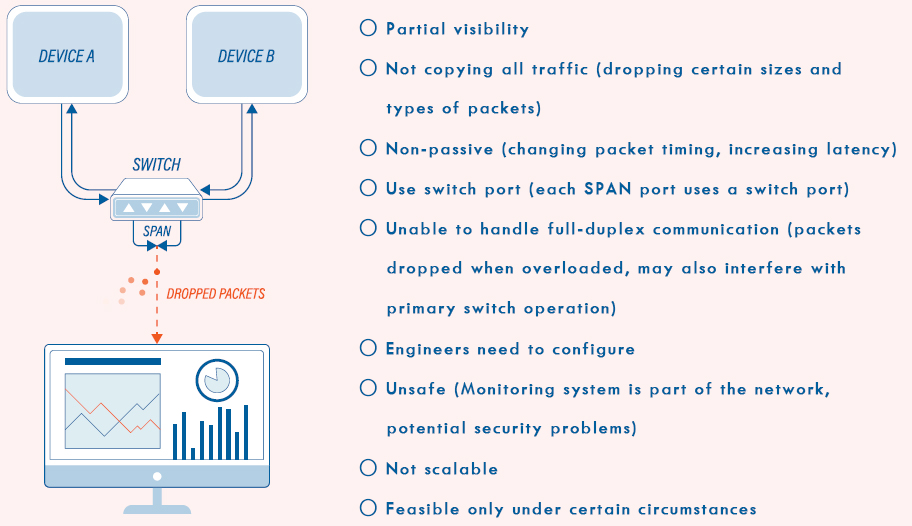

Duplicación de puertos(también conocido como SPAN)

Grifo de red(también conocido como Replication Tap, Aggregation Tap, Active Tap, Copper Tap, Ethernet Tap, etc.)TAP (Punto de acceso terminal)Es un dispositivo de hardware totalmente pasivo que puede capturar tráfico de forma pasiva en una red. Se utiliza comúnmente para monitorizar el tráfico entre dos puntos de la red. Si la red entre estos dos puntos consiste en un cable físico, un TAP de red puede ser la mejor manera de capturar tráfico.

Antes de explicar las diferencias entre las dos soluciones (espejo de puerto y toma de red), es importante comprender el funcionamiento de Ethernet. A 100 Mbit o más, los hosts suelen comunicarse en dúplex completo, lo que significa que un host puede enviar (Tx) y recibir (Rx) simultáneamente. Esto significa que, en un cable de 100 Mbit conectado a un host, la cantidad total de tráfico de red que un host puede enviar/recibir (Tx/Rx) es 2 × 100 Mbit = 200 Mbit.

La duplicación de puertos es una replicación activa de paquetes, lo que significa que el dispositivo de red es físicamente responsable de copiar el paquete al puerto reflejado.

Captura de tráfico: TAP vs. SPAN

Al monitorear el tráfico de red, si no desea implementar el soporte directamente mientras un usuario procesa una transacción, tiene dos opciones principales. En el siguiente artículo, presentaremos una descripción general de TAP (Punto de Acceso de Prueba) y SPAN (Analizador de Puertos de Conmutación). Para un análisis más profundo, el experto en inspección de paquetes Timo'Neill tiene varios artículos en lovemytool.com que profundizan en el tema, pero aquí adoptaremos un enfoque más general.

DURAR

La duplicación de puertos es un método para monitorizar el tráfico de red mediante el reenvío de una copia de cada paquete entrante o saliente desde uno o más puertos (o VLAN) de un switch a otro puerto conectado a un analizador de tráfico de red. Los spans se utilizan a menudo en sistemas más sencillos para monitorizar varios sitios simultáneamente. El número exacto de transmisiones de red que puede monitorizar depende de la ubicación de la instalación del SPAN en relación con el equipo del centro de datos. Probablemente encontrará lo que busca, pero es fácil encontrarse con demasiados datos. Por ejemplo, es posible encontrar varias copias de los mismos datos en toda una VLAN. Esto dificulta la resolución de problemas de la LAN y también afecta la velocidad de las CPU del switch o la Ethernet mediante la detección de ubicación. En resumen, cuantos más spans haya, mayor será la probabilidad de perder paquetes. En comparación con los taps, los spans se pueden gestionar de forma remota, lo que implica menos tiempo dedicado a cambiar configuraciones, pero sigue siendo necesaria la intervención de ingenieros de red.

Los puertos SPAN no son una tecnología pasiva, como afirman algunos, porque pueden tener otros efectos mensurables en el tráfico de la red, entre ellos:

- Es hora de cambiar la interacción del marco.

- Descartar paquetes debido a búsquedas excesivas

- Los paquetes dañados se descartan sin previo aviso, lo que dificulta el análisis.

Por lo tanto, los puertos SPAN son más adecuados para situaciones donde la eliminación de paquetes no afecta el análisis o donde se considera el costo.

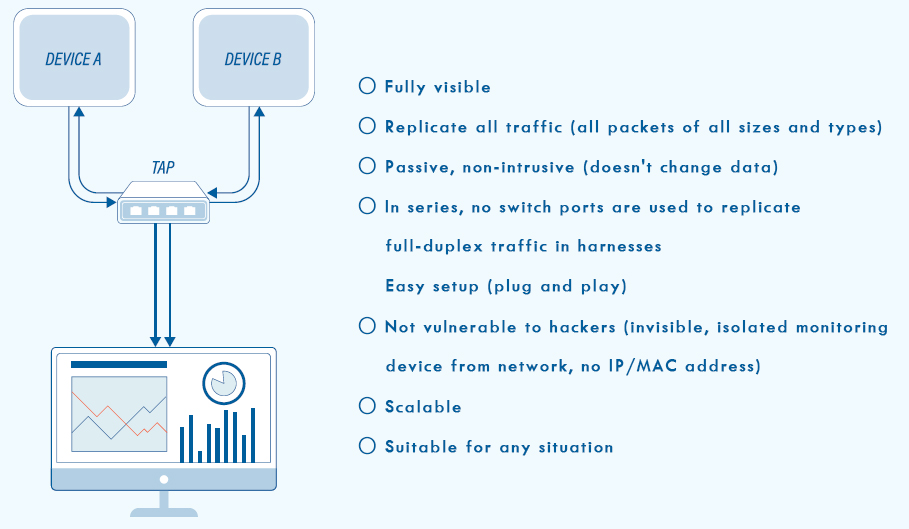

GRIFO

En cambio, las tomas requieren una inversión inicial en hardware, pero no requieren mucha configuración. De hecho, al ser pasivas, pueden conectarse y desconectarse de la red sin afectarla. Las tomas son dispositivos de hardware que permiten acceder a los datos que fluyen a través de una red informática y se utilizan habitualmente para la seguridad de la red y la monitorización del rendimiento. El tráfico monitorizado se denomina tráfico de paso y el puerto utilizado para la monitorización se denomina puerto de monitorización. Para analizar la red con mayor claridad, se pueden colocar tomas entre routers y switches.

Debido a que TAP no afecta a los paquetes, puede considerarse una forma verdaderamente pasiva de ver el tráfico de la red.

Básicamente existen tres tipos de soluciones TAP:

- Divisor de red (1:1)

- Agregado TAP (multi: 1)

- Regeneración TAP (1 : multi)

TAP replica el tráfico a una única herramienta de monitoreo pasivo o a un dispositivo de retransmisión de paquetes de red de alta densidad, y sirve a múltiples (a menudo múltiples) herramientas de prueba de calidad de servicio (QOS), herramientas de monitoreo de red y herramientas de rastreo de red como Wireshark.

Además, los tipos de TAP varían según el tipo de cable, incluyendo el TAP de fibra y el TAP de cobre Gigabit. Ambos funcionan básicamente de la misma manera: transfieren parte de la señal al analizador de tráfico de red, mientras que el modelo principal continúa transmitiendo sin interrupción. En el TAP de fibra, divide el haz en dos, mientras que en el sistema de cable de cobre replica la señal eléctrica.

Comparando el TAP y el SPAN

En primer lugar, el puerto SPAN no es adecuado para un enlace 1G full-duplex, e incluso cuando está por debajo de su capacidad máxima, descarta paquetes rápidamente por sobrecarga o simplemente porque el switch prioriza las fechas regulares de puerto a puerto sobre los datos del puerto SPAN. A diferencia de las tomas de red, los puertos SPAN filtran los errores de la capa física, lo que dificulta algunos tipos de análisis y, como hemos visto, los tiempos de incremento incorrectos y las tramas modificadas pueden causar otros problemas. Por otro lado, TAP puede operar un enlace 1G full-duplex.

TAP también puede realizar una captura completa de paquetes y realizar una inspección profunda de paquetes para detectar protocolos, violaciones, intrusiones, etc. Por lo tanto, los datos de TAP se pueden usar como evidencia en un tribunal, mientras que los datos del puerto SPAN no.

La seguridad es otro aspecto donde existen diferencias entre ambas técnicas. Los puertos SPAN suelen estar configurados para comunicación unidireccional, pero en algunos casos también pueden recibir comunicación, lo que provoca graves vulnerabilidades. Por el contrario, TAP no es direccionable ni tiene dirección IP, por lo que no puede ser hackeado.

Los puertos SPAN no suelen transmitir etiquetas VLAN, lo que puede dificultar la detección de fallos de VLAN. Sin embargo, los taps no pueden ver toda la red VLAN simultáneamente. Si no se utilizan taps agregados, el TAP no proporcionará la misma traza para ambos canales, pero se debe tener cuidado con la detección de exceso. Existen taps agregados, como Booster para Profitap, que agregan ocho puertos 10/100/1G en una salida de 1G-10G.

El amplificador puede acceder a los paquetes insertando etiquetas VLAN. De esta forma, la información del puerto de origen de cada paquete se reenvía al analizador.

Los puertos SPAN siguen siendo una herramienta que los administradores de red utilizan, pero si la velocidad y el acceso fiable a todos los datos de la red son cruciales, TAP es la mejor opción. Al decidir qué enfoque adoptar, los puertos SPAN son más adecuados para redes con baja utilización, ya que la pérdida de paquetes no afecta al análisis o son opcionales en casos donde el coste es un factor importante. Sin embargo, en redes con alto tráfico, la capacidad, seguridad y fiabilidad de TAP proporcionarán una visibilidad completa del tráfico de la red sin temor a la pérdida de paquetes ni a la filtración de errores de la capa física.

○ Totalmente visible

○ Replicar todo el tráfico (todos los paquetes de todos los tamaños y tipos)

○ Pasivo, no intrusivo (no cambia los datos)

○ En serie, no se utilizan puertos de conmutación para replicar el tráfico dúplex completo en los arneses. Fácil configuración (plug and play).

○ No vulnerable a piratas informáticos (dispositivo de monitoreo invisible y aislado de la red, sin dirección IP/MAC)

○ Escalable

○ Adecuado para cualquier situación

○ Visibilidad parcial

○ No copiar todo el tráfico (descartar ciertos tamaños y tipos de paquetes)

○ No pasivo (cambia la sincronización de los paquetes, aumenta la latencia)

○ Utilizar puerto de conmutador (cada puerto SPAN utiliza un puerto de conmutador)

○ No se puede gestionar la comunicación dúplex completa (los paquetes se descartan cuando hay sobrecarga, lo que también puede interferir con el funcionamiento del conmutador principal)

○ Los ingenieros necesitan configurar

○ Inseguro (el sistema de monitoreo es parte de la red, posibles problemas de seguridad)

○ No escalable

○ Viable sólo en determinadas circunstancias

Quizás te interese el artículo relacionado: ¿Cómo capturar el tráfico de red? Tap de red vs. espejo de puerto

Hora de publicación: 09-jun-2025