Introducción

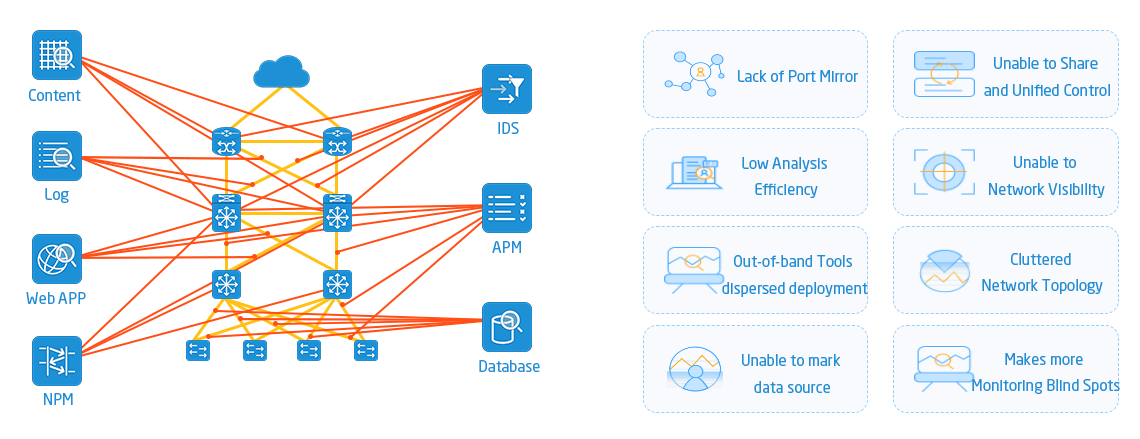

La recopilación y el análisis del tráfico de red son la forma más eficaz de obtener indicadores y parámetros de primera mano del comportamiento de los usuarios de la red. Con la mejora continua de la operación y el mantenimiento de los centros de datos Q, la recopilación y el análisis del tráfico de red se han convertido en una parte indispensable de la infraestructura del centro de datos. En la industria actual, la recopilación de tráfico de red se realiza principalmente mediante equipos de red que admiten espejos de tráfico de derivación. La recopilación de tráfico requiere establecer una red de cobertura integral, razonable y eficaz. Esta recopilación de tráfico puede ayudar a optimizar los indicadores de rendimiento de la red y del negocio, y a reducir la probabilidad de fallos.

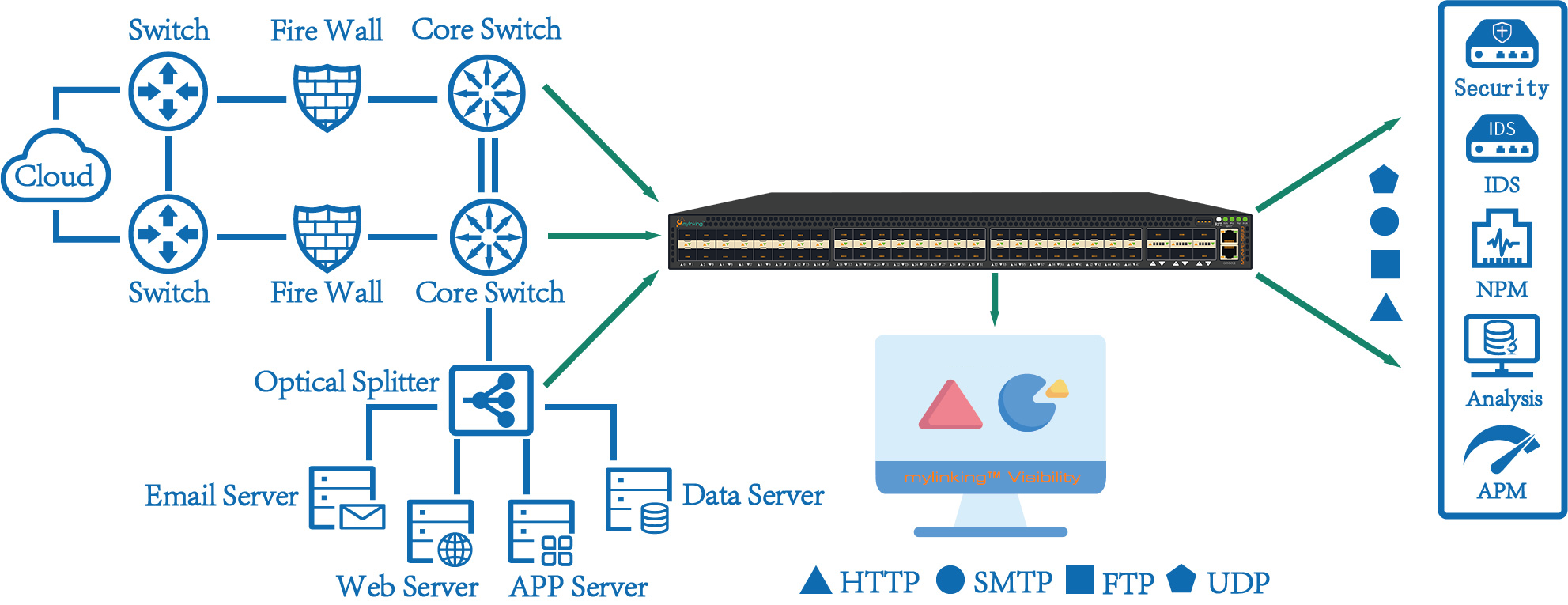

La red de recolección de tráfico puede considerarse una red independiente compuesta por dispositivos de recolección de tráfico e implementada en paralelo con la red de producción. Recopila el tráfico de imágenes de cada dispositivo de red y lo agrega según los niveles regionales y arquitectónicos. Utiliza la alarma de intercambio de filtrado de tráfico en el equipo de adquisición de tráfico para alcanzar la velocidad máxima de línea de los datos para 2-4 capas de filtrado condicional, eliminando paquetes duplicados, truncando paquetes y otras operaciones funcionales avanzadas, y luego envía los datos a cada sistema de análisis de tráfico. La red de recolección de tráfico puede enviar con precisión datos específicos a cada dispositivo según los requisitos de datos de cada sistema y soluciona el problema de la imposibilidad de filtrar y enviar los datos espejo tradicionales, lo que consume el rendimiento de procesamiento de los conmutadores de red. Al mismo tiempo, el motor de filtrado e intercambio de tráfico de la red de recolección de tráfico realiza el filtrado y reenvío de datos con bajo retardo y alta velocidad, garantiza la calidad de los datos recopilados por la red de recolección de tráfico y proporciona una sólida base de datos para el equipo de análisis de tráfico posterior.

Para reducir el impacto en el enlace original, normalmente se obtiene una copia del tráfico original mediante división de haz, SPAN o TAP.

Toma de red pasiva (divisor óptico)

La división de luz para obtener una copia del tráfico requiere un divisor de luz. Este dispositivo óptico pasivo redistribuye la intensidad de potencia de la señal óptica según la proporción requerida. Puede dividir la luz de 1 a 2, de 1 a 4 y de 1 a múltiples canales. Para reducir el impacto en el enlace original, los centros de datos suelen adoptar una relación de división óptica de 80:20 y 70:30, donde la proporción de la señal óptica se envía de vuelta al enlace original. Actualmente, los divisores ópticos se utilizan ampliamente en análisis de rendimiento de red (NPM/APM), sistemas de auditoría, análisis del comportamiento del usuario, detección de intrusiones en la red y otros escenarios.

Ventajas:

1. Dispositivo óptico pasivo de alta confiabilidad;

2. No ocupa el puerto del conmutador, equipo independiente, posteriormente puede ser una buena expansión;

3. No es necesario modificar la configuración del conmutador, no afecta a otros equipos;

4. Recopilación completa de tráfico, sin filtrado de paquetes de conmutación, incluidos paquetes de error, etc.

Desventajas:

1. La necesidad de un corte de red simple, un conector de fibra del enlace troncal y un dial al divisor óptico reducirán la potencia óptica de algunos enlaces troncales.

SPAN(Espejo de puerto)

SPAN es una función que viene con el propio switch, por lo que solo necesita configurarse en él. Sin embargo, esta función afectará el rendimiento del switch y provocará la pérdida de paquetes si los datos se sobrecargan.

Ventajas:

1. No es necesario agregar equipos adicionales, configure el conmutador para aumentar el puerto de salida de replicación de imagen correspondiente

Desventajas:

1. Ocupar el puerto del conmutador

2. Es necesario configurar los conmutadores, lo que implica una coordinación conjunta con fabricantes externos, lo que aumenta el riesgo potencial de fallo de la red.

3. La replicación del tráfico espejo tiene un impacto en el rendimiento del puerto y del conmutador.

Red activa TAP (Agregador TAP)

Un TAP de red es un dispositivo de red externo que permite la duplicación de puertos y crea una copia del tráfico para su uso por parte de diversos dispositivos de monitorización. Estos dispositivos se introducen en un punto de la ruta de red que debe supervisarse, copian los paquetes IP de datos y los envían a la herramienta de monitorización de red. La elección del punto de acceso para el dispositivo TAP de red depende del objetivo del tráfico de red: recopilación de datos, monitorización rutinaria de análisis y retrasos, detección de intrusiones, etc. Los dispositivos TAP de red pueden recopilar y replicar flujos de datos a velocidades de 1G hasta 100G.

Estos dispositivos acceden al tráfico sin que el dispositivo TAP de red modifique el flujo de paquetes, independientemente de la velocidad del tráfico de datos. Esto significa que el tráfico de red no está sujeto a monitorización ni duplicación de puertos, lo cual es esencial para mantener la integridad de los datos al enrutarlos a herramientas de seguridad y análisis.

Garantiza que los dispositivos periféricos de red monitoreen las copias de tráfico para que los dispositivos TAP de red actúen como observadores. Al enviar una copia de sus datos a todos los dispositivos conectados, obtiene visibilidad completa en el punto de red. En caso de fallo de un dispositivo TAP de red o de monitorización, sabe que el tráfico no se verá afectado, lo que garantiza la seguridad y disponibilidad del sistema operativo.

Al mismo tiempo, se convierte en el objetivo principal de los dispositivos TAP de red. El acceso a los paquetes siempre se puede proporcionar sin interrumpir el tráfico de la red, y estas soluciones de visibilidad también pueden abordar casos más complejos. Las necesidades de monitoreo de herramientas, que abarcan desde firewalls de última generación hasta protección contra fugas de datos, monitoreo del rendimiento de aplicaciones, SIEM, análisis forense digital, IPS, IDS y más, obligan a los dispositivos TAP de red a evolucionar.

Además de proporcionar una copia completa del tráfico y mantener la disponibilidad, los dispositivos TAP pueden proporcionar lo siguiente.

1. Filtrar paquetes para maximizar el rendimiento de la monitorización de la red

El hecho de que un dispositivo TAP de red pueda crear una copia completa de un paquete en un momento dado no significa que todas las herramientas de monitorización y seguridad deban verlo todo. Transmitir tráfico a todas las herramientas de monitorización y seguridad de red en tiempo real solo provocará una sobreordenación, lo que perjudicará el rendimiento de las herramientas y de la red.

La instalación del dispositivo TAP de red adecuado puede ayudar a filtrar los paquetes cuando se enrutan a la herramienta de monitorización, distribuyendo los datos correctos a la herramienta adecuada. Ejemplos de estas herramientas incluyen sistemas de detección de intrusiones (IDS), prevención de pérdida de datos (DLP), gestión de eventos e información de seguridad (SIEM), análisis forense y muchas más.

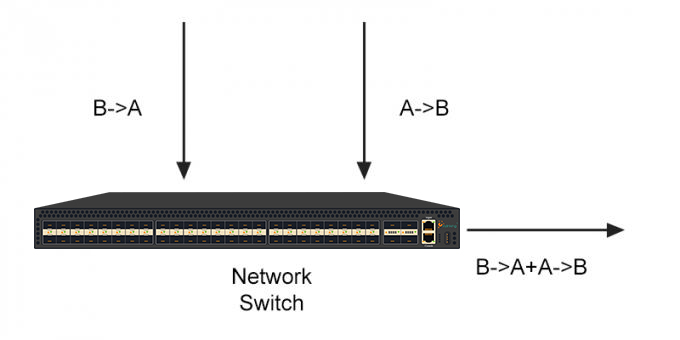

2. Enlaces agregados para una red eficiente

A medida que aumentan los requisitos de monitoreo y seguridad de red, los ingenieros de red deben encontrar maneras de utilizar los presupuestos de TI existentes para realizar más tareas. Pero llega un momento en que no se pueden seguir añadiendo nuevos dispositivos a la pila y aumentando la complejidad de la red. Es fundamental maximizar el uso de las herramientas de monitoreo y seguridad.

Los dispositivos TAP de red pueden ayudar a agrupar el tráfico de red múltiple, tanto en dirección este como oeste, para entregar paquetes a los dispositivos conectados a través de un único puerto. Implementar herramientas de visibilidad de esta manera reducirá la cantidad de herramientas de monitoreo necesarias. A medida que el tráfico de datos este-oeste continúa creciendo en los centros de datos y entre ellos, la necesidad de dispositivos TAP de red es esencial para mantener la visibilidad de todos los flujos dimensionales en grandes volúmenes de datos.

Si te puede interesar algún artículo relacionado, visita aquí:¿Cómo capturar el tráfico de red? Tap de red vs. espejo de puerto

Hora de publicación: 24 de octubre de 2024