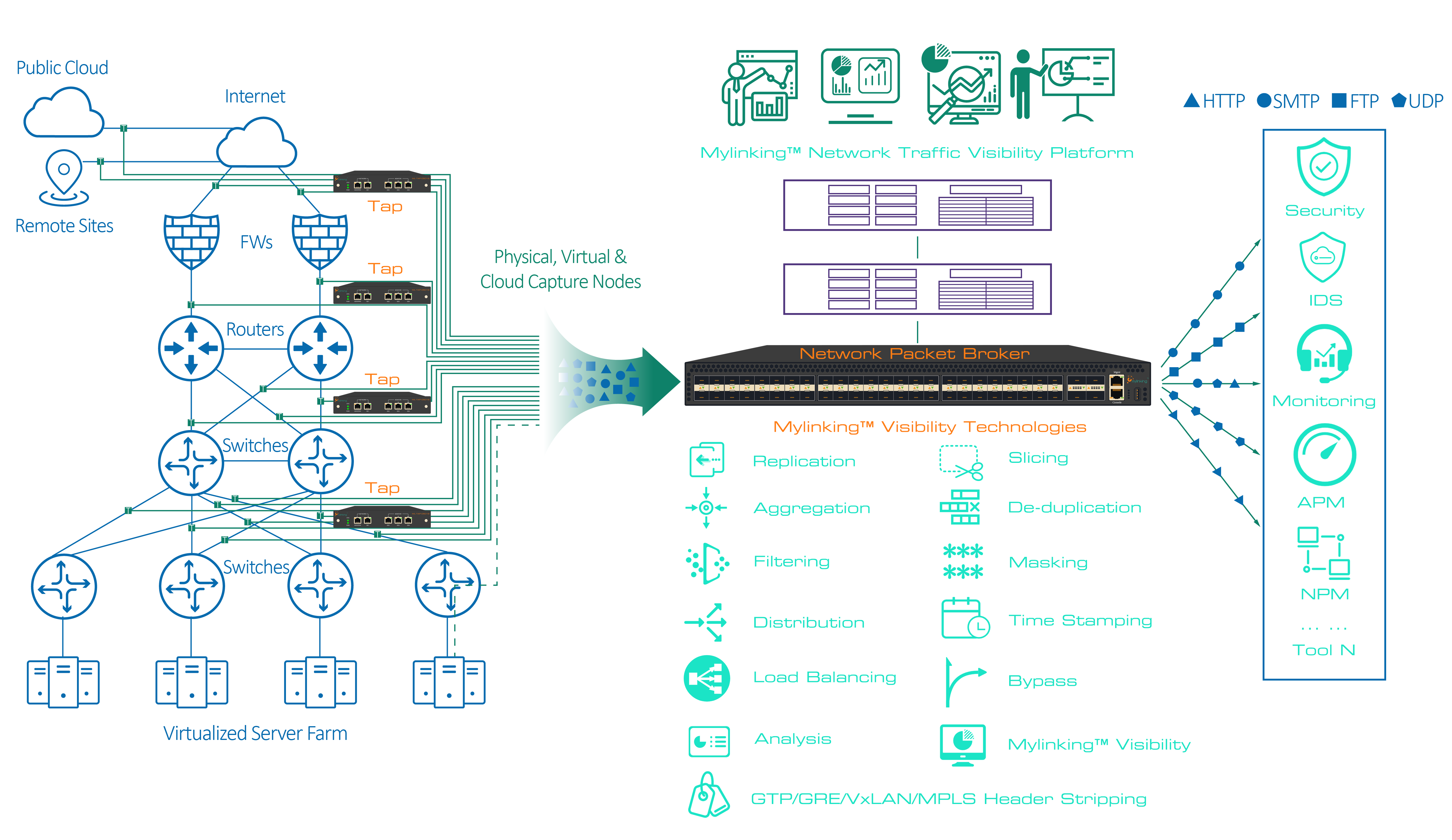

En los entornos de red actuales, complejos, de alta velocidad y a menudo cifrados, lograr una visibilidad integral es fundamental para la seguridad, la supervisión del rendimiento y el cumplimiento normativo.Agentes de paquetes de red (NPB)Han evolucionado desde simples agregadores TAP hasta plataformas sofisticadas e inteligentes, esenciales para gestionar el flujo constante de datos de tráfico y garantizar el funcionamiento eficaz de las herramientas de monitorización y seguridad. A continuación, se presenta un análisis detallado de sus principales escenarios de aplicación y soluciones:

Problema central que resuelven los NPB:

Las redes modernas generan enormes volúmenes de tráfico. Conectar herramientas críticas de seguridad y monitoreo (IDS/IPS, NPM/APM, DLP, análisis forense) directamente a los enlaces de red (a través de puertos SPAN o TAP) es ineficiente y, a menudo, inviable debido a:

1. Sobrecarga de herramientas: Las herramientas se ven desbordadas por tráfico irrelevante, lo que provoca la pérdida de paquetes y la omisión de amenazas.

2. Ineficiencia de las herramientas: Las herramientas desperdician recursos procesando datos duplicados o innecesarios.

3. Topología compleja: Las redes distribuidas (centros de datos, nube, sucursales) dificultan la monitorización centralizada.

4. Puntos ciegos del cifrado: Las herramientas no pueden inspeccionar el tráfico cifrado (SSL/TLS) sin descifrarlo.

5. Recursos SPAN limitados: Los puertos SPAN consumen recursos del conmutador y, a menudo, no pueden manejar el tráfico a velocidad de línea completa.

Solución NPB: Mediación inteligente del tráfico

Los NPB se ubican entre los puertos TAP/SPAN de la red y las herramientas de monitoreo/seguridad. Actúan como "policías de tráfico" inteligentes, realizando las siguientes funciones:

1. Agregación: Combinar el tráfico de múltiples enlaces (físicos, virtuales) en flujos consolidados.

2. Filtrado: Reenviar selectivamente solo el tráfico relevante a herramientas específicas según ciertos criterios (IP/MAC, VLAN, protocolo, puerto, aplicación).

3. Balanceo de carga: Distribuye los flujos de tráfico de manera uniforme entre varias instancias de la misma herramienta (por ejemplo, sensores IDS agrupados) para lograr escalabilidad y resiliencia.

4. Deduplicación: Eliminar las copias idénticas de paquetes capturados en enlaces redundantes.

5. Segmentación de paquetes: Trunca los paquetes (eliminando la carga útil) conservando los encabezados, lo que reduce el ancho de banda para las herramientas que solo necesitan metadatos.

6. Descifrado SSL/TLS: Finalizar las sesiones cifradas (usando claves), presentando el tráfico en texto plano a las herramientas de inspección y luego volviendo a cifrarlo.

7. Replicación/Multidifusión: Enviar el mismo flujo de tráfico a varias herramientas simultáneamente.

8. Procesamiento avanzado: Extracción de metadatos, generación de flujos, marcado de tiempo, enmascaramiento de datos sensibles (por ejemplo, información de identificación personal).

Aquí encontrará más información sobre este modelo:

Mylinking™ Network Packet Broker (NPB) ML-NPB-3440L

16 puertos RJ45 de 10/100/1000M, 16 puertos SFP+ de 1/10GE, 1 puerto QSFP de 40G y 1 puerto QSFP28 de 40G/100G, velocidad máxima de 320 Gbps.

Escenarios de aplicación y soluciones detalladas:

1. Mejora de la monitorización de seguridad (IDS/IPS, NGFW, inteligencia sobre amenazas):

○ Escenario: Las herramientas de seguridad se ven desbordadas por el alto volumen de tráfico este-oeste en el centro de datos, lo que provoca la pérdida de paquetes y la omisión de amenazas de movimiento lateral. El tráfico cifrado oculta las cargas maliciosas.

○ Solución NPB:Tráfico agregado procedente de enlaces internos críticos del centro de datos.

* Aplique filtros granulares para enviar solo los segmentos de tráfico sospechosos (por ejemplo, puertos no estándar, subredes específicas) al IDS.

* Equilibrio de carga en un grupo de sensores IDS.

* Realizar el descifrado SSL/TLS y enviar el tráfico en texto plano a la plataforma IDS/Threat Intel para una inspección exhaustiva.

* Eliminar el tráfico duplicado de rutas redundantes.Resultado:Mayor tasa de detección de amenazas, reducción de falsos negativos y optimización del uso de los recursos del sistema de detección de intrusiones (IDS).

2. Optimización de la monitorización del rendimiento (NPM/APM):

○ Escenario: Las herramientas de monitorización del rendimiento de la red tienen dificultades para correlacionar datos de cientos de enlaces dispersos (WAN, sucursales, nube). La captura completa de paquetes para APM es demasiado costosa y consume mucho ancho de banda.

○ Solución NPB:

* Agregar el tráfico de TAP/SPAN geográficamente dispersos en una estructura NPB centralizada.

* Filtrar el tráfico para enviar únicamente flujos específicos de la aplicación (por ejemplo, VoIP, SaaS crítico) a las herramientas APM.

* Utilice la segmentación de paquetes para las herramientas de NPM que necesitan principalmente datos de temporización de flujo/transacción (encabezados), lo que reduce drásticamente el consumo de ancho de banda.

* Replicar los flujos de métricas clave de rendimiento tanto en las herramientas NPM como APM.Resultado:Visión integral y correlacionada del rendimiento, reducción de costes de herramientas y minimización del consumo de ancho de banda.

3. Visibilidad en la nube (pública/privada/híbrida):

○ Escenario: Falta de acceso TAP nativo en nubes públicas (AWS, Azure, GCP). Dificultad para capturar y dirigir el tráfico de máquinas virtuales/contenedores a herramientas de seguridad y monitorización.

○ Solución NPB:

* Implementar NPB virtuales (vNPB) dentro del entorno de la nube.

* Los vNPB interceptan el tráfico del conmutador virtual (por ejemplo, a través de ERSPAN, duplicación de tráfico VPC).

* Filtrar, agregar y equilibrar la carga del tráfico en la nube entre el este y el oeste, y entre el norte y el sur.

* Redirigir de forma segura el tráfico relevante a los NPB físicos locales o a las herramientas de monitorización basadas en la nube.

* Integrarse con servicios de visibilidad nativos de la nube.Resultado:Supervisión consistente del rendimiento y la postura de seguridad en entornos híbridos, superando las limitaciones de visibilidad en la nube.

4. Prevención de pérdida de datos (DLP) y cumplimiento normativo:

○ Escenario: Las herramientas DLP necesitan inspeccionar el tráfico saliente en busca de datos confidenciales (PII, PCI), pero se ven saturadas de tráfico interno irrelevante. El cumplimiento normativo exige la supervisión de flujos de datos regulados específicos.

○ Solución NPB:

* Filtrar el tráfico para enviar únicamente los flujos salientes (por ejemplo, destinados a Internet o a socios específicos) al motor DLP.

* Aplicar la inspección profunda de paquetes (DPI) en el NPB para identificar los flujos que contienen tipos de datos regulados y priorizarlos para la herramienta DLP.

* Enmascarar los datos confidenciales (por ejemplo, números de tarjetas de crédito) dentro de los paquetes.antesenviar a herramientas de monitoreo menos críticas para el registro de cumplimiento.Resultado:Funcionamiento más eficiente del sistema DLP, reducción de falsos positivos, auditoría de cumplimiento optimizada y mayor privacidad de los datos.

5. Análisis forense y resolución de problemas de red:

○ Escenario: Diagnosticar un problema de rendimiento complejo o una brecha de seguridad requiere la captura completa de paquetes (PCAP) desde múltiples puntos a lo largo del tiempo. Activar las capturas manualmente es lento; almacenar toda la información es poco práctico.

○ Solución NPB:

* Los NPB pueden almacenar en búfer el tráfico de forma continua (a velocidad de línea).

* Configure activadores (por ejemplo, condición de error específica, pico de tráfico, alerta de amenaza) en el NPB para capturar automáticamente el tráfico relevante en un dispositivo de captura de paquetes conectado.

* Prefiltrar el tráfico enviado al dispositivo de captura para almacenar solo lo necesario.

* Replicar el flujo de tráfico crítico en el dispositivo de captura sin afectar a las herramientas de producción.Resultado:Menor tiempo medio de resolución (MTTR) para interrupciones/violaciones de seguridad, capturas forenses dirigidas y reducción de los costes de almacenamiento.

Consideraciones y soluciones para la implementación:

○Escalabilidad: Elija NPB con suficiente densidad de puertos y rendimiento (1/10/25/40/100 GbE+) para gestionar el tráfico actual y futuro. Los chasis modulares suelen ofrecer la mejor escalabilidad. Los NPB virtuales se escalan de forma elástica en la nube.

○Resiliencia: Implemente NPB redundantes (pares de alta disponibilidad) y rutas redundantes a las herramientas. Asegure la sincronización de estado en configuraciones de alta disponibilidad. Aproveche el balanceo de carga de NPB para la resiliencia de las herramientas.

○Administración y automatización: Las consolas de administración centralizadas son fundamentales. Busque API (RESTful, NETCONF/YANG) para la integración con plataformas de orquestación (Ansible, Puppet, Chef) y sistemas SIEM/SOAR para realizar cambios de políticas dinámicos basados en alertas.

○Seguridad: Proteja la interfaz de administración de NPB. Controle el acceso rigurosamente. Si se descifra el tráfico, asegure políticas estrictas de administración de claves y canales seguros para la transferencia de claves. Considere enmascarar los datos confidenciales.

○Integración de herramientas: Asegúrese de que el NPB sea compatible con la conectividad de herramientas requerida (interfaces físicas/virtuales, protocolos). Verifique la compatibilidad con los requisitos específicos de cada herramienta.

Entonces,Agentes de paquetes de redYa no son lujos opcionales; son componentes fundamentales de la infraestructura para lograr una visibilidad de red eficaz en la era moderna. Mediante la agregación, el filtrado, el balanceo de carga y el procesamiento inteligente del tráfico, los NPB potencian las herramientas de seguridad y monitorización para que operen con la máxima eficiencia y eficacia. Eliminan las barreras de visibilidad, superan los desafíos de la escala y el cifrado, y, en definitiva, proporcionan la claridad necesaria para proteger las redes, garantizar un rendimiento óptimo, cumplir con las normativas y resolver problemas con rapidez. Implementar una estrategia NPB sólida es un paso crucial para construir una red más observable, segura y resiliente.

Fecha de publicación: 7 de julio de 2025