Imagina abrir un correo electrónico aparentemente normal y, al instante siguiente, tu cuenta bancaria está vacía. O estás navegando por internet cuando la pantalla se bloquea y aparece un mensaje de rescate. Estas escenas no son de películas de ciencia ficción, sino ejemplos reales de ciberataques. En esta era del internet omnipresente, internet no solo es un puente práctico, sino también un terreno fértil para los hackers. Desde la privacidad personal hasta los secretos corporativos y la seguridad nacional, los ciberataques están por todas partes, y su astucia y poder destructivo son escalofriantes. ¿Qué ataques nos amenazan? ¿Cómo funcionan y qué debemos hacer al respecto? Analicemos ocho de los ciberataques más comunes, que te llevarán a un mundo a la vez familiar y desconocido.

malware

1. ¿Qué es el malware? El malware es un programa malicioso diseñado para dañar, robar o controlar el sistema de un usuario. Se introduce sigilosamente en los dispositivos a través de vías aparentemente inofensivas, como archivos adjuntos de correo electrónico, actualizaciones de software disfrazadas o descargas ilegales de sitios web. Una vez en ejecución, el malware puede robar información confidencial, cifrar datos, eliminar archivos o incluso convertir el dispositivo en una marioneta del atacante.

2. Tipos comunes de malware

Virus:Se adjunta a programas legítimos y, tras su ejecución, se autorreplica e infecta otros archivos, lo que provoca una degradación del rendimiento del sistema o la pérdida de datos.

Gusano:Puede propagarse de forma independiente sin necesidad de un programa anfitrión. Es común que se propague a través de vulnerabilidades de red y consuma recursos de la red. Troyano: Se disfraza de software legítimo para inducir a los usuarios a instalar una puerta trasera que puede controlar dispositivos de forma remota o robar datos.

Software espía:Consiste en monitorizar secretamente el comportamiento del usuario, registrar las pulsaciones del teclado o el historial de navegación, práctica que a menudo se utiliza para robar contraseñas e información de cuentas bancarias.

Ransomware:En los últimos años, bloquear un dispositivo o datos cifrados para exigir un rescate a cambio de desbloquearlos ha sido una práctica especialmente frecuente.

3. Propagación y daños El malware suele propagarse a través de medios físicos como correos electrónicos de phishing, publicidad maliciosa o memorias USB. Los daños pueden incluir fugas de datos, fallos del sistema, pérdidas económicas e incluso daños a la reputación corporativa. Por ejemplo, el malware Emotet de 2020 se convirtió en una pesadilla para la seguridad empresarial al infectar millones de dispositivos en todo el mundo mediante documentos de Office disfrazados.

4. Estrategias de prevención

• Instale y actualice periódicamente el software antivirus para que analice los archivos sospechosos.

• Evite hacer clic en enlaces desconocidos o descargar software de fuentes desconocidas.

• Realice copias de seguridad periódicas de sus datos importantes para evitar pérdidas irreversibles causadas por el ransomware.

• Habilitar cortafuegos para restringir el acceso no autorizado a la red.

Ransomware

1. Cómo funciona el ransomware El ransomware es un tipo especial de malware que bloquea el dispositivo del usuario o cifra datos críticos (por ejemplo, documentos, bases de datos, código fuente) para que la víctima no pueda acceder a ellos. Los atacantes suelen exigir un pago en criptomonedas difíciles de rastrear, como el bitcoin, y amenazan con destruir permanentemente los datos si no se realiza el pago.

2. Casos típicos

El ataque al oleoducto Colonial Pipeline en 2021 conmocionó al mundo. El ransomware DarkSide encriptaba el sistema de control del principal oleoducto de la costa este de Estados Unidos, interrumpiendo el suministro de combustible y exigiendo un rescate de 4,4 millones de dólares. Este incidente puso de manifiesto la vulnerabilidad de las infraestructuras críticas ante el ransomware.

3. ¿Por qué el ransomware es tan letal?

Alta capacidad de ocultación: El ransomware a menudo se propaga mediante ingeniería social (por ejemplo, haciéndose pasar por correos electrónicos legítimos), lo que dificulta su detección por parte de los usuarios.

Difusión rápida: Aprovechando las vulnerabilidades de la red, el ransomware puede infectar rápidamente múltiples dispositivos dentro de una empresa.

Recuperación difícil: Sin una copia de seguridad válida, pagar el rescate puede ser la única opción, pero es posible que no se puedan recuperar los datos después de pagarlo.

4. Medidas defensivas

• Realice copias de seguridad periódicas de los datos sin conexión para garantizar que los datos críticos se puedan restaurar rápidamente.

• Se implementó un sistema de detección y respuesta en puntos finales (EDR) para monitorear comportamientos anormales en tiempo real.

• Capacitar a los empleados para que identifiquen los correos electrónicos de phishing y así evitar que se conviertan en vectores de ataque.

• Corregir a tiempo las vulnerabilidades del sistema y del software para reducir el riesgo de intrusión.

Suplantación de identidad

1. La naturaleza del phishing

El phishing es un tipo de ataque de ingeniería social en el que un atacante, haciéndose pasar por una entidad de confianza (como un banco, una plataforma de comercio electrónico o un compañero de trabajo), induce a la víctima a revelar información confidencial (como contraseñas, números de tarjetas de crédito) o a hacer clic en un enlace malicioso a través de correo electrónico, mensaje de texto o mensajería instantánea.

2. Formas comunes

• Suplantación de identidad por correo electrónico: Correos electrónicos oficiales falsos para incitar a los usuarios a iniciar sesión en sitios web falsos e ingresar sus credenciales.

Spear Phishing: Un ataque personalizado dirigido a un individuo o grupo específico con una mayor tasa de éxito.

• Smishing: Envío de notificaciones falsas mediante mensajes de texto para incitar a los usuarios a hacer clic en enlaces maliciosos.

• Vishing: hacerse pasar por una autoridad por teléfono para obtener información confidencial.

3. Peligros y efectos

Los ataques de phishing son baratos y fáciles de implementar, pero pueden causar pérdidas enormes. En 2022, las pérdidas financieras globales debidas a ataques de phishing ascendieron a miles de millones de dólares, incluyendo el robo de cuentas personales, filtraciones de datos corporativos y más.

4. Estrategias de afrontamiento

• Verifique cuidadosamente la dirección del remitente para detectar errores tipográficos o nombres de dominio inusuales.

• Habilite la autenticación multifactor (MFA) para reducir el riesgo incluso si las contraseñas se ven comprometidas.

• Utilice herramientas antiphishing para filtrar correos electrónicos y enlaces maliciosos.

• Realizar capacitaciones periódicas sobre seguridad para mejorar la vigilancia del personal.

Amenaza persistente avanzada (APT)

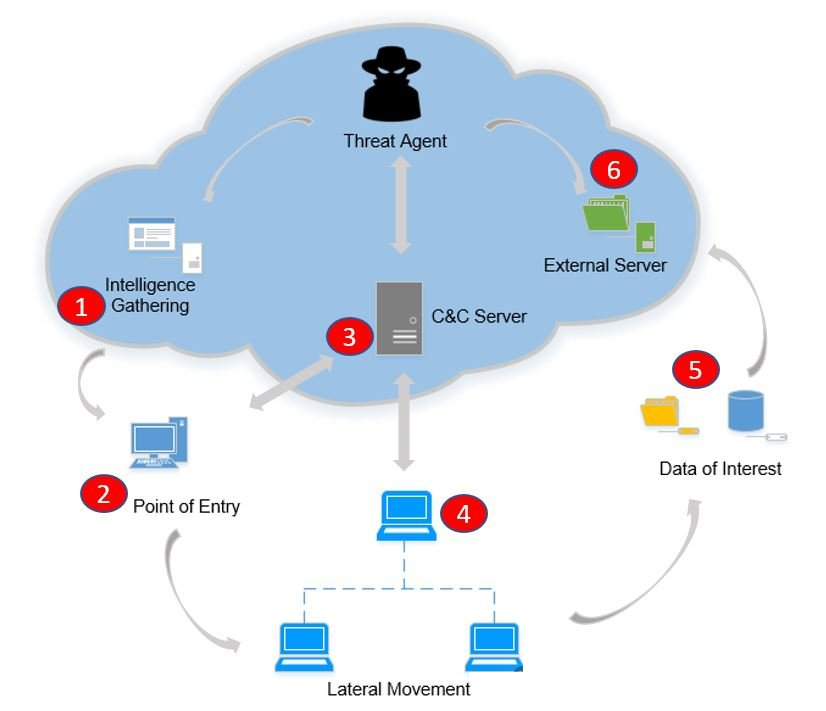

1. Definición de APT

Una amenaza persistente avanzada (APT, por sus siglas en inglés) es un ciberataque complejo y prolongado, generalmente llevado a cabo por grupos de hackers estatales o bandas criminales. Un ataque APT tiene un objetivo claro y un alto grado de personalización. Los atacantes se infiltran a través de múltiples etapas y permanecen ocultos durante un largo período para robar datos confidenciales o dañar el sistema.

2. Flujo de ataque

Intrusión inicial:Acceso mediante correos electrónicos de phishing, exploits o ataques a la cadena de suministro.

Establecer una posición de apoyo:Insertar puertas traseras para mantener el acceso a largo plazo.

Movimiento lateral:difundirse dentro de la red objetivo para obtener mayor autoridad.

Robo de datos:Extracción de información confidencial, como propiedad intelectual o documentos estratégicos.

Cubrir el rastro:Elimina el registro para ocultar el ataque.

3. Casos típicos

El ataque a SolarWinds en 2020 fue un incidente clásico de APT (Amenaza Persistente Avanzada) en el que los piratas informáticos implantaron código malicioso a través de un ataque a la cadena de suministro, afectando a miles de empresas y agencias gubernamentales en todo el mundo y robando grandes cantidades de datos confidenciales.

4. Puntos defensivos

• Implementar un sistema de detección de intrusiones (IDS) para monitorear el tráfico de red anómalo.

• Aplicar el principio de mínimo privilegio para limitar el movimiento lateral de los atacantes.

• Realizar auditorías de seguridad periódicas para detectar posibles puertas traseras.

• Colaborar con plataformas de inteligencia sobre amenazas para detectar las últimas tendencias en ataques.

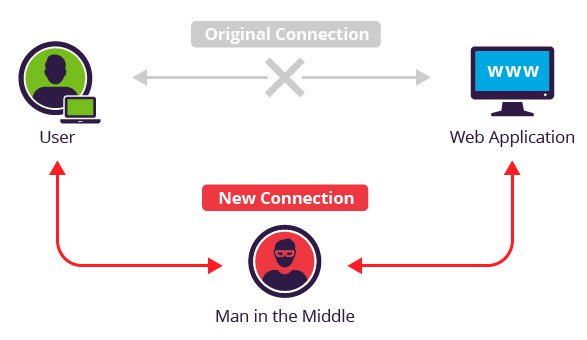

Ataque de hombre en el medio (MITM)

1. ¿Cómo funcionan los ataques de intermediario (Man-in-the-Middle)?

Un ataque de intermediario (MITM, por sus siglas en inglés) se produce cuando un atacante inserta, intercepta y manipula transmisiones de datos entre dos partes que se comunican sin que estas lo sepan. Un atacante puede robar información confidencial, alterar datos o suplantar la identidad de una de las partes para cometer fraude.

2. Formas comunes

• Suplantación de identidad Wi-Fi: Los atacantes crean puntos de acceso Wi-Fi falsos para inducir a los usuarios a conectarse con el fin de robar datos.

Suplantación de DNS: manipulación de las consultas DNS para redirigir a los usuarios a sitios web maliciosos.

• Secuestro de SSL: Falsificación de certificados SSL para interceptar el tráfico cifrado.

• Secuestro de correo electrónico: Intercepción y manipulación del contenido del correo electrónico.

3. Peligros

Los ataques MITM (man-in-the-Middle) representan una amenaza significativa para la banca en línea, el comercio electrónico y los sistemas de teletrabajo, lo que puede provocar el robo de cuentas, la manipulación de transacciones o la exposición de comunicaciones confidenciales.

4. Medidas preventivas

• Utilice sitios web HTTPS para garantizar que la comunicación esté cifrada.

• Evite conectarse a redes Wi-Fi públicas o utilizar VPN para cifrar el tráfico.

• Habilitar un servicio de resolución DNS seguro, como DNSSEC.

• Compruebe la validez de los certificados SSL y esté atento a las advertencias de excepciones.

Inyección SQL

1. Mecanismo de inyección SQL

La inyección SQL es un ataque de inyección de código en el que un atacante inserta sentencias SQL maliciosas en los campos de entrada de una aplicación web (por ejemplo, cuadro de inicio de sesión, barra de búsqueda) para engañar a la base de datos y que ejecute comandos ilegales, robando, manipulando o eliminando así datos.

2. Principio de ataque

Considere la siguiente consulta SQL para un formulario de inicio de sesión:

El atacante entra:

La consulta queda así:

Esto elude la autenticación y permite al atacante iniciar sesión.

3. Peligros

La inyección SQL puede provocar la filtración del contenido de las bases de datos, el robo de credenciales de usuario o incluso el control total de sistemas. La filtración de datos de Equifax en 2017 estuvo relacionada con una vulnerabilidad de inyección SQL que afectó la información personal de 147 millones de usuarios.

4. Defensas

• Utilice consultas parametrizadas o sentencias precompiladas para evitar la concatenación directa de la entrada del usuario.

• Implementar la validación y el filtrado de entradas para rechazar caracteres anómalos.

• Restringir los permisos de la base de datos para evitar que los atacantes realicen acciones peligrosas.

• Analice periódicamente las aplicaciones web en busca de vulnerabilidades y aplique parches para corregir los riesgos de seguridad.

Ataques DDoS

1. Naturaleza de los ataques DDoS

Un ataque de denegación de servicio distribuido (DDoS) envía solicitudes masivas al servidor objetivo mediante el control de un gran número de bots, lo que agota su ancho de banda, recursos de sesión o capacidad de procesamiento, e impide que los usuarios normales accedan al servicio.

2. Tipos comunes

• Ataque de tráfico: envío de un gran número de paquetes y bloqueo del ancho de banda de la red.

• Ataques de protocolo: Explotar las vulnerabilidades del protocolo TCP/IP para agotar los recursos de la sesión del servidor.

• Ataques a la capa de aplicación: Paralizan los servidores web suplantando la identidad de las solicitudes legítimas de los usuarios.

3. Casos típicos

El ataque DDoS de Dyn en 2016 utilizó la botnet Mirai para derribar varios sitios web populares, incluidos Twitter y Netflix, lo que puso de manifiesto los riesgos de seguridad de los dispositivos IoT.

4. Estrategias de afrontamiento

• Implemente servicios de protección contra ataques DDoS para filtrar el tráfico malicioso.

• Utilice una red de entrega de contenido (CDN) para distribuir el tráfico.

• Configure balanceadores de carga para aumentar la capacidad de procesamiento del servidor.

• Monitorear el tráfico de la red para detectar anomalías y responder a ellas a tiempo.

Amenazas internas

1. Definición de amenaza interna

Las amenazas internas provienen de usuarios autorizados (por ejemplo, empleados, contratistas) dentro de una organización que pueden abusar de sus privilegios debido a actos maliciosos, negligencia o manipulación por parte de atacantes externos, lo que resulta en fugas de datos o daños al sistema.

2. Tipo de amenaza

• Empleados malintencionados: Robar datos o comprometer sistemas intencionadamente para obtener beneficios.

• Empleados negligentes: Debido a la falta de concienciación sobre seguridad, un mal funcionamiento conlleva la exposición a vulnerabilidades.

• Cuentas secuestradas: Los atacantes controlan las cuentas internas mediante phishing o robo de credenciales.

3. Peligros

Las amenazas internas son difíciles de detectar y pueden eludir los cortafuegos y los sistemas de detección de intrusiones tradicionales. En 2021, una conocida empresa tecnológica perdió cientos de millones de dólares debido a que un empleado filtró el código fuente.

4. Medidas defensivas sólidas

• Implementar una arquitectura de confianza cero y verificar todas las solicitudes de acceso.

• Supervisar el comportamiento del usuario para detectar operaciones anómalas.

• Realizar capacitaciones periódicas sobre seguridad para mejorar la concienciación del personal.

• Limitar el acceso a datos confidenciales para reducir el riesgo de filtraciones.

Fecha de publicación: 26 de mayo de 2025