Sistema de detección de intrusiones (IDS)Funciona como un explorador en la red; su función principal es detectar comportamientos intrusivos y enviar una alarma. Al monitorear el tráfico de red o el comportamiento del host en tiempo real, compara la "biblioteca de firmas de ataque" predefinida (como código de virus conocido, patrón de ataque de hackers) con la "línea base de comportamiento normal" (como frecuencia de acceso normal, formato de transmisión de datos), y activa inmediatamente una alarma y registra un registro detallado cuando se detecta una anomalía. Por ejemplo, cuando un dispositivo intenta frecuentemente descifrar la contraseña del servidor mediante fuerza bruta, el IDS identificará este patrón de inicio de sesión anómalo, enviará rápidamente información de advertencia al administrador y conservará evidencia clave, como la dirección IP del ataque y el número de intentos, para facilitar la trazabilidad posterior.

Según su ubicación de implementación, los sistemas de detección de intrusiones (IDS) se dividen principalmente en dos categorías. Los IDS de red (NIDS) se implementan en nodos clave de la red (por ejemplo, gateways, switches) para monitorear el tráfico de todo el segmento de red y detectar ataques entre dispositivos. Los IDS de mainframe (HIDS) se instalan en un único servidor o terminal y se centran en monitorear el comportamiento de un host específico, como la modificación de archivos, el inicio de procesos, la ocupación de puertos, etc., lo que permite detectar con precisión las intrusiones en un solo dispositivo. Una plataforma de comercio electrónico detectó un flujo de datos anómalo a través de un NIDS: una gran cantidad de información de usuario se descargaba masivamente desde una IP desconocida. Tras recibir una alerta oportuna, el equipo técnico bloqueó rápidamente la vulnerabilidad y evitó fugas de datos.

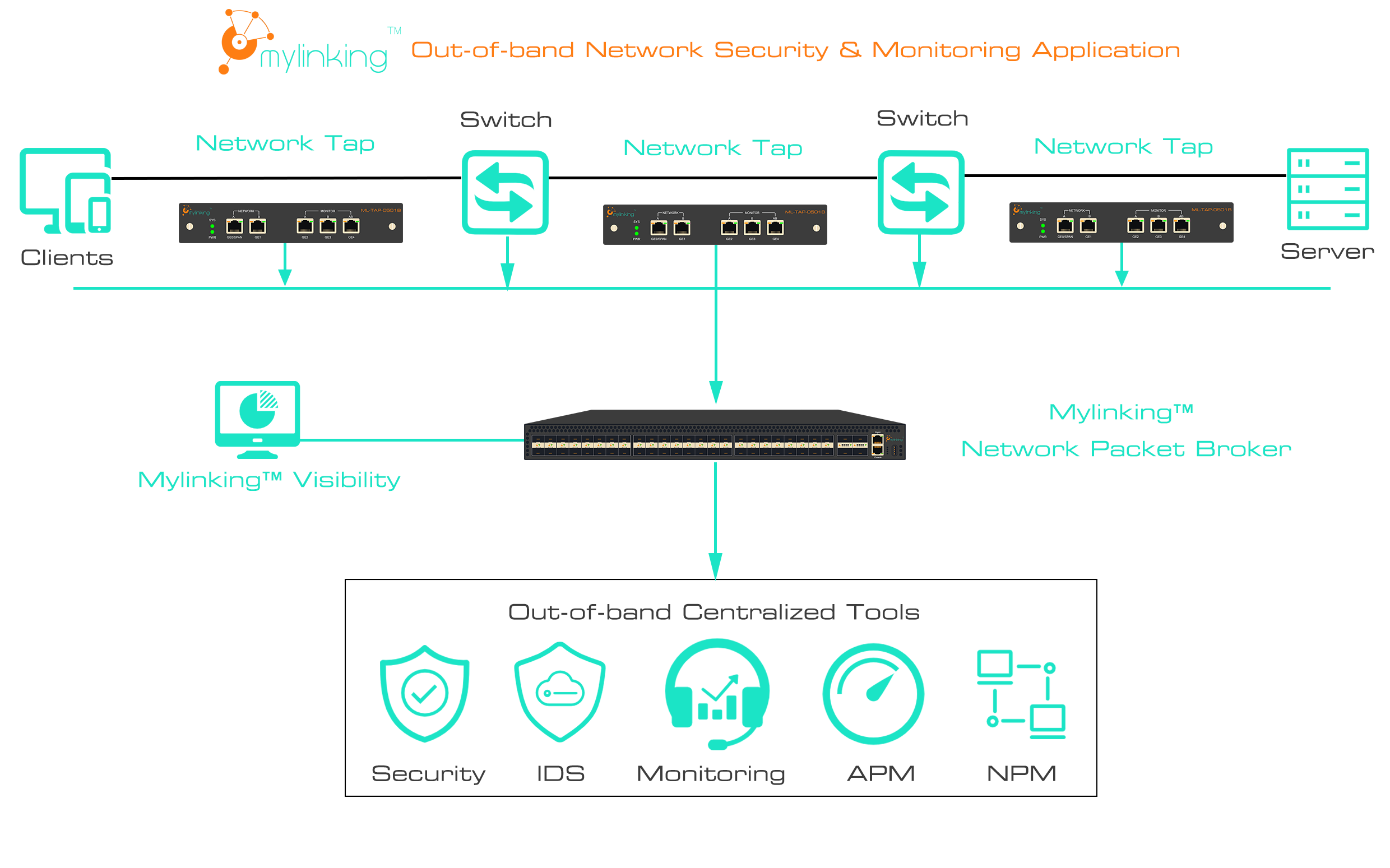

Aplicación Mylinking™ Network Packet Brokers en el Sistema de Detección de Intrusiones (IDS)

Sistema de prevención de intrusiones (IPS)El sistema de detección de intrusiones (IDS) actúa como "guardián" de la red, aumentando la capacidad de interceptar ataques de forma activa. Al detectar tráfico malicioso, puede bloquearlo en tiempo real, interrumpiendo conexiones anómalas, descartando paquetes maliciosos y bloqueando direcciones IP de ataque, sin necesidad de intervención del administrador. Por ejemplo, cuando el IDS identifica la transmisión de un archivo adjunto de correo electrónico con características de ransomware, lo intercepta inmediatamente para evitar que el virus ingrese a la red interna. Ante ataques DDoS, filtra una gran cantidad de solicitudes falsas y garantiza el funcionamiento normal del servidor.

La capacidad de defensa de los sistemas IPS se basa en un mecanismo de respuesta en tiempo real y un sistema de actualización inteligente. Los sistemas IPS modernos actualizan periódicamente la base de datos de firmas de ataques para sincronizarse con los métodos de ataque más recientes. Algunos productos de gama alta también admiten el análisis y aprendizaje del comportamiento, lo que permite identificar automáticamente ataques nuevos y desconocidos (como las vulnerabilidades de día cero). Un sistema IPS utilizado por una institución financiera detectó y bloqueó un ataque de inyección SQL que aprovechaba una vulnerabilidad no revelada, analizando la frecuencia anómala de las consultas a la base de datos y evitando así la manipulación de los datos de transacciones principales.

Aunque los sistemas IDS e IPS tienen funciones similares, existen diferencias clave: desde la perspectiva de su rol, IDS se centra en la monitorización pasiva y la alerta, sin intervenir directamente en el tráfico de red. Es adecuado para escenarios que requieren una auditoría completa sin afectar el servicio. IPS, por su parte, se caracteriza por la defensa activa y la intermisión, y puede interceptar ataques en tiempo real, pero debe asegurarse de no confundir el tráfico normal (los falsos positivos pueden provocar interrupciones en el servicio). En la práctica, suelen colaborar: IDS se encarga de monitorizar y recopilar pruebas exhaustivas para complementar las firmas de ataque de IPS. IPS, por su parte, se encarga de la interceptación en tiempo real, la defensa contra amenazas, la reducción de pérdidas causadas por ataques y la creación de un ciclo de seguridad integral de detección, defensa y trazabilidad.

Los sistemas IDS/IPS desempeñan un papel fundamental en diversos escenarios: en redes domésticas, las funciones IPS básicas, como la intercepción de ataques integrada en los routers, permiten protegerse contra escaneos de puertos y enlaces maliciosos comunes. En redes empresariales, es necesario implementar dispositivos IDS/IPS profesionales para proteger servidores y bases de datos internas de ataques dirigidos. En entornos de computación en la nube, los sistemas IDS/IPS nativos se adaptan a servidores escalables para detectar tráfico anómalo entre usuarios. Con la constante evolución de los métodos de ataque, los sistemas IDS/IPS también se desarrollan hacia el análisis inteligente mediante IA y la detección de correlación multidimensional, mejorando así la precisión y la velocidad de respuesta de la seguridad de la red.

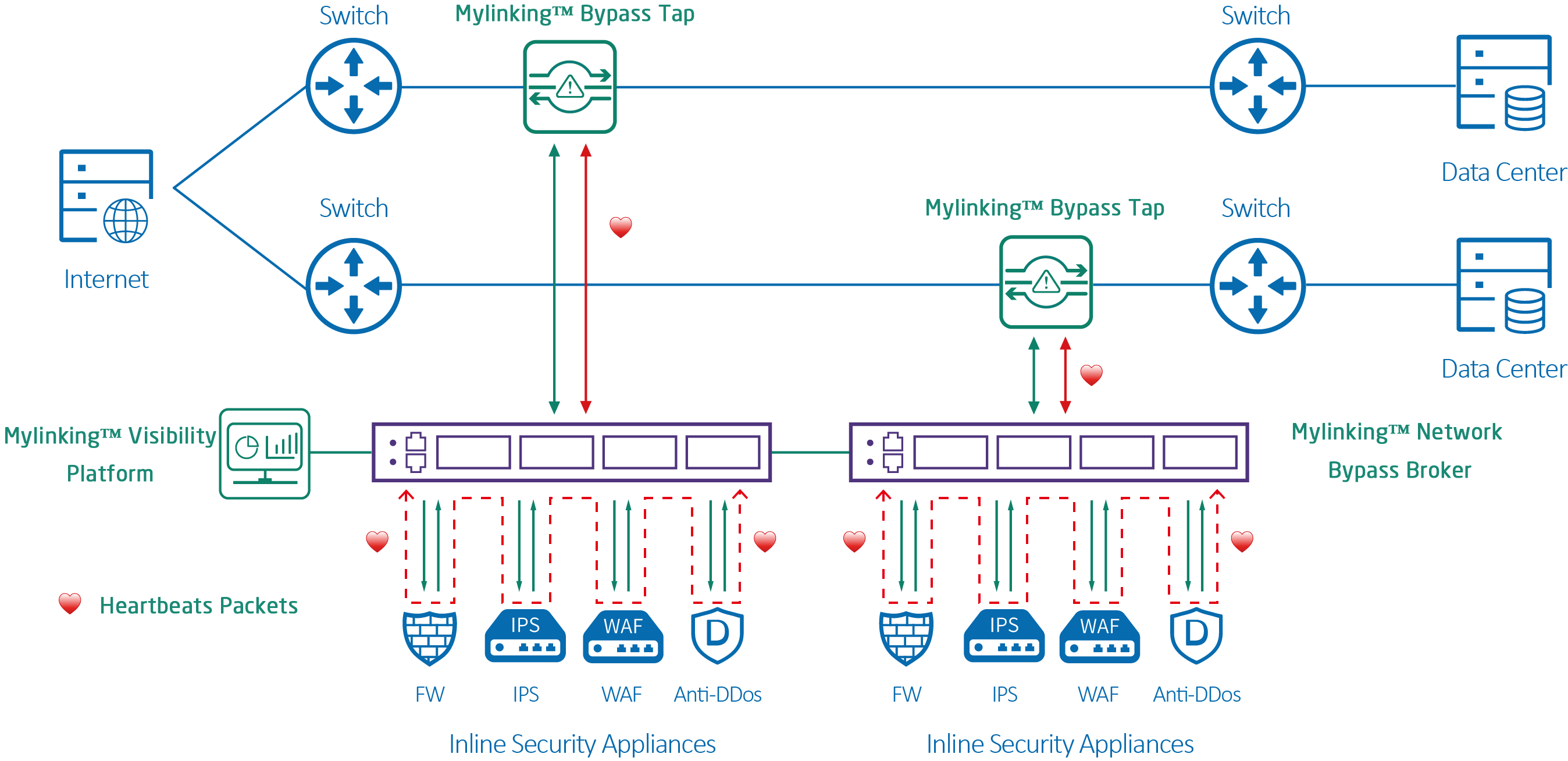

Aplicación Mylinking™ Network Packet Brokers en un sistema de prevención de intrusiones (IPS).

Fecha de publicación: 22 de octubre de 2025