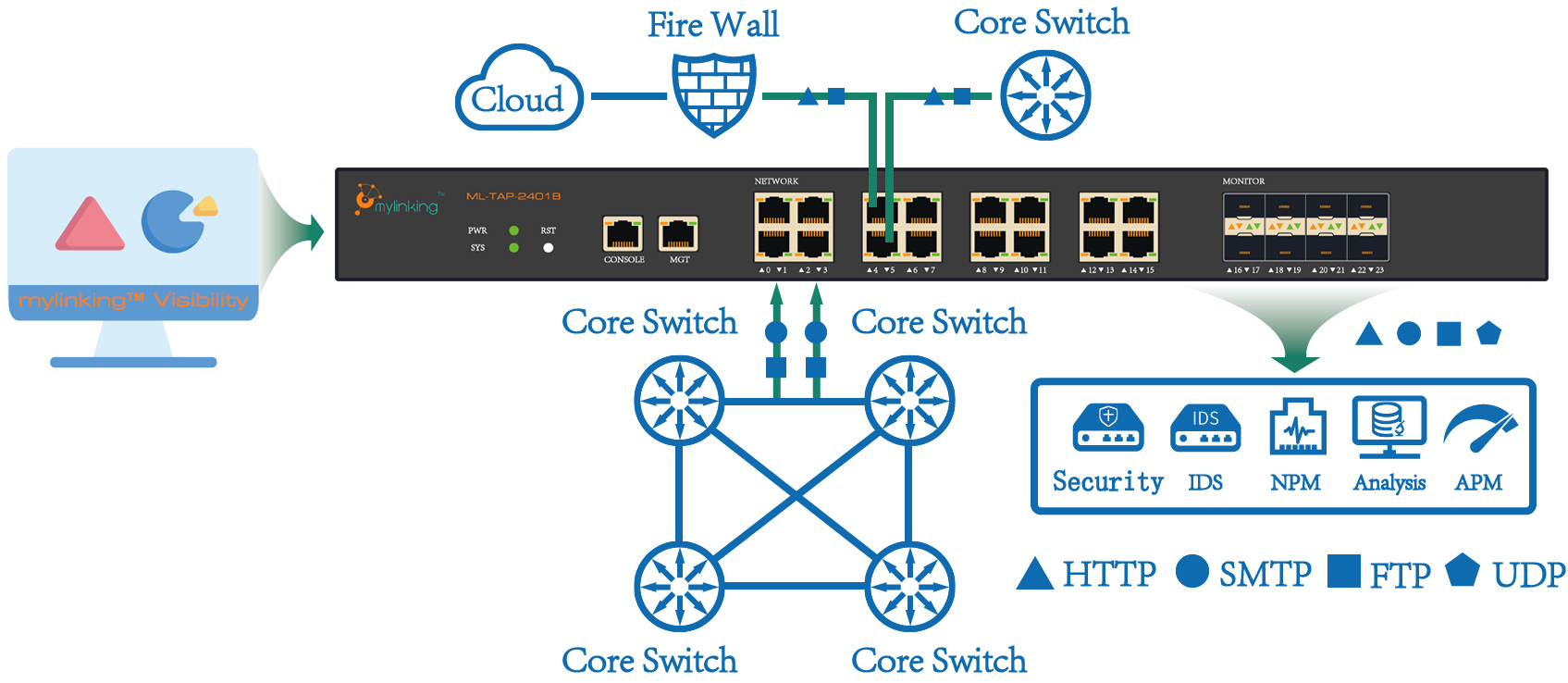

ElAgente de paquetes de red(NPB), que incluye los comúnmente utilizados 1G NPB, 10G NPB, 25G NPB, 40G NPB, 100G NPB, 400G NPB yPuerto de acceso de prueba de red (TAP)Es un dispositivo de hardware que se conecta directamente al cable de red y envía un segmento de comunicación de red a otros dispositivos.

Los intermediarios de paquetes de red se utilizan comúnmente en sistemas de detección de intrusiones (IDS), detectores de red y analizadores de rendimiento. Sesión de duplicación de puertos. En el modo de derivación, el enlace UTP monitorizado (enlace sin enmascarar) se divide en dos partes mediante un dispositivo de derivación TAP. Los datos derivados se conectan a la interfaz de recopilación para obtener datos para el sistema de monitorización de la seguridad de la información en Internet.

¿Qué hace Network Packet Broker (NPB) por usted?

Características principales:

1. Independiente

Se trata de un componente de hardware independiente que no afecta a la carga de los dispositivos de red existentes, lo que supone grandes ventajas frente a la duplicación de puertos.

Se trata de un dispositivo en línea, lo que significa que necesita estar conectado a una red mediante cable. Sin embargo, esto también presenta la desventaja de introducir un punto de fallo, y dado que es un dispositivo en línea, la red actual debe interrumpirse en el momento de la instalación, dependiendo de la ubicación.

2. Transparente

Transparente se refiere al puntero a la red actual. Tras acceder al shunt de red, no afecta a ningún dispositivo de la red actual y es completamente transparente para ellos. Por supuesto, esto también incluye el tráfico enviado por el shunt de red al dispositivo de monitorización, que también es transparente para la red.

Principio de funcionamiento:

La derivación (distribución) del tráfico basada en datos de entrada, replicación, recopilación, filtrado, transformación de datos POS de 10G a través de la conversión de protocolo a decenas de megabytes de datos LAN, de acuerdo con el algoritmo específico para la salida de equilibrio de carga, la salida al mismo tiempo para garantizar que todos los paquetes de la misma sesión, o la misma IP, todos los paquetes de la misma interfaz de usuario.

Características funcionales:

1. Conversión de protocolo

Las interfaces de comunicación de datos de Internet más utilizadas por los ISP incluyen 40G POS, 10G POS/WAN/LAN, 2.5G POS y GE, mientras que las interfaces de recepción de datos utilizadas por los servidores de aplicaciones son GE y 10GE LAN. Por lo tanto, la conversión de protocolo que se suele mencionar en las interfaces de comunicación de Internet se refiere principalmente a la conversión entre 40G POS, 10G POS y 2.5G POS a 10GE LAN o GE, y a la cotransferencia bidireccional entre 10GE WAN y 10GE LAN y GE.

2. Recopilación y distribución de datos.

La mayoría de las aplicaciones de recopilación de datos extraen el tráfico relevante y descartan el irrelevante. El tráfico de datos de una dirección IP, protocolo y puerto específicos se extrae mediante la convergencia de cinco elementos (dirección IP de origen, dirección IP de destino, puerto de origen, puerto de destino y protocolo). Al generar la salida, se garantiza que la misma fuente, la misma ubicación y el equilibrio de carga se mantengan según el algoritmo HASH específico.

3. Filtrado de códigos de características

Para la recopilación de tráfico P2P, el sistema de la aplicación puede centrarse únicamente en tráfico específico, como la transmisión de medios PPStream, BT, Thunderbolt y las palabras clave comunes en HTTP, como GET y POST, entre otras. El método de coincidencia de códigos de características se puede utilizar para la extracción y la convergencia. El desviador admite el filtrado de códigos de características de posición fija y flotante. Un código de características flotante es un desplazamiento especificado en función de un código de características de ubicación fija. Es adecuado para aplicaciones que especifican el código de características que se va a filtrar, pero no su ubicación exacta.

4. Gestión de sesiones

Identifica el tráfico de sesión y configura de forma flexible el valor N de reenvío de sesión (N=1 a 1024). Es decir, los primeros N paquetes de cada sesión se extraen y se reenvían al sistema de análisis de aplicaciones de back-end, y los paquetes posteriores a N se descartan, lo que ahorra recursos a la plataforma de análisis de aplicaciones posterior. En general, al usar IDS para monitorizar eventos, no es necesario procesar todos los paquetes de la sesión completa; basta con extraer los primeros N paquetes de cada sesión para completar el análisis y la monitorización de eventos.

5. Duplicación y replicación de datos

El divisor permite la duplicación y el reflejo de los datos en la interfaz de salida, lo que garantiza el acceso a los datos desde múltiples sistemas de aplicación.

6. Adquisición y reenvío de datos de la red 3G

La recopilación y distribución de datos en redes 3G difiere de los modos de análisis de red tradicionales. Los paquetes en redes 3G se transmiten a través de enlaces troncales mediante múltiples capas de encapsulación. La longitud y el formato de encapsulación de los paquetes difieren de los de las redes convencionales. El divisor puede identificar y procesar con precisión protocolos de túnel como paquetes GTP y GRE, paquetes MPLS multicapa y paquetes VLAN. Puede extraer paquetes de señalización IUPS, paquetes de señalización GTP y paquetes Radius a puertos específicos según sus características. Además, puede dividir los paquetes según la dirección IP interna. Admite el procesamiento de paquetes de gran tamaño (MTU > 1522 bytes), lo que permite una perfecta recopilación de datos y derivación en redes 3G.

Requisitos de las funciones:

- Admite la distribución de tráfico mediante el protocolo de aplicación L2-L7.

- Admite filtrado de 5 tuplas por dirección IP de origen exacta, dirección IP de destino, puerto de origen, puerto de destino y protocolo, y con una máscara.

- Admite el equilibrio de carga de salida y la homología de salida y homología.

- Admite filtrado y reenvío por cadenas de caracteres.

- Admite la gestión de sesiones. Reenvía los primeros N paquetes de cada sesión. El valor de N puede especificarse.

- Admite múltiples usuarios. Los paquetes de datos que coincidan con la misma regla pueden proporcionarse a un tercero simultáneamente, o bien, los datos en la interfaz de salida pueden duplicarse y replicarse, lo que garantiza el acceso a los datos de múltiples sistemas de aplicación.

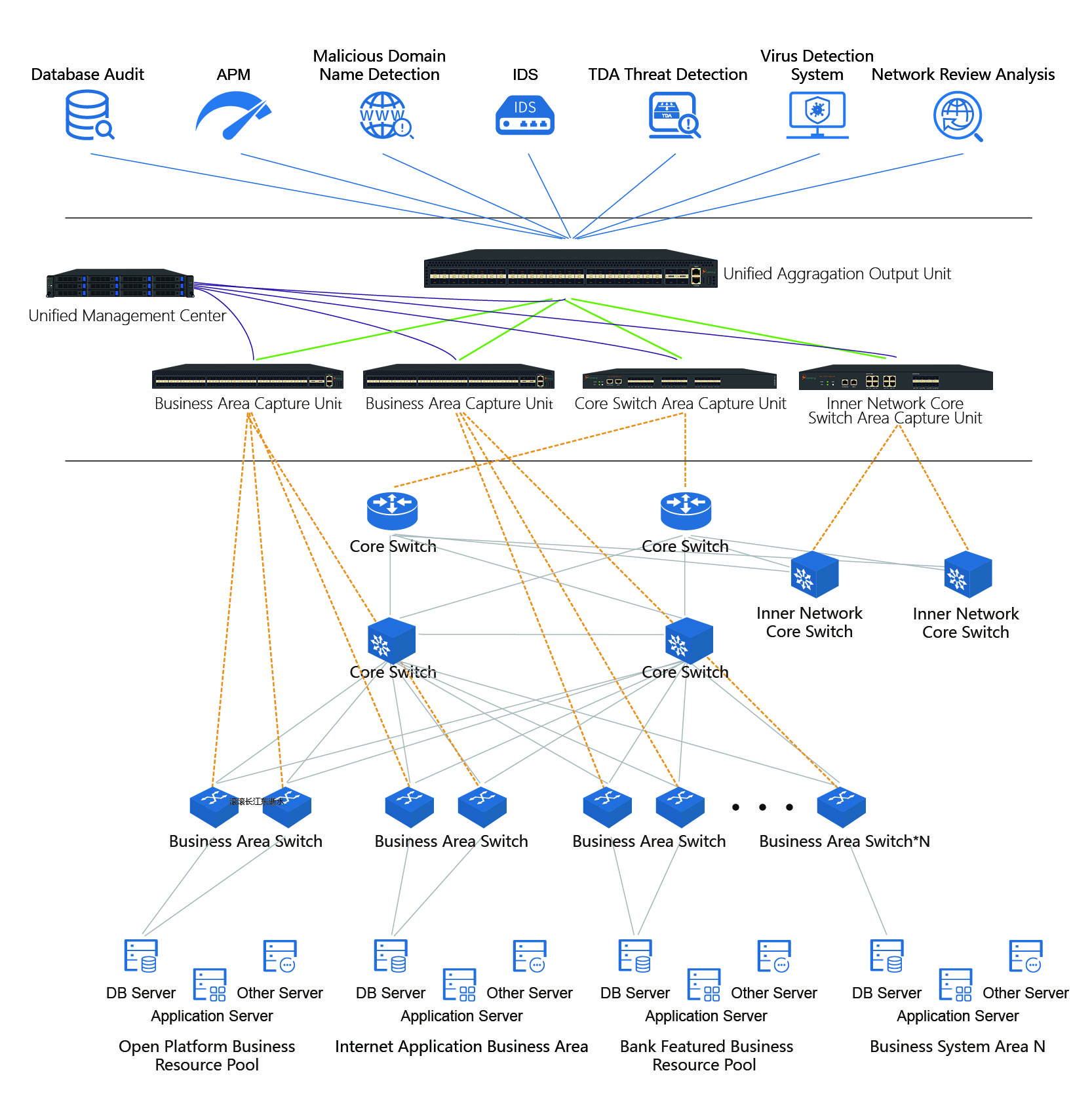

Solución para la industria financiera Solución Ventaja de la solución

Con el rápido desarrollo de la tecnología de la información a nivel mundial y la profundización de la informatización, la escala de las redes empresariales se ha expandido gradualmente y la dependencia de diversas industrias de los sistemas de información se ha vuelto cada vez mayor. Al mismo tiempo, las redes empresariales están expuestas a ataques internos y externos, irregularidades y amenazas a la seguridad de la información. Con la puesta en marcha de grandes cantidades de sistemas de protección de red y monitoreo de aplicaciones, y el despliegue de todo tipo de equipos de monitoreo y protección de seguridad en toda la red, se produce un desperdicio de recursos de información, puntos ciegos de monitoreo, monitoreo repetido, topología de red desordenada y problemas como la incapacidad de obtener eficazmente los datos objetivo, lo que conlleva una baja eficiencia de los equipos de monitoreo, una alta inversión, bajos ingresos, dificultades de mantenimiento y gestión tardías, y un control difícil de los recursos de datos.

Fecha de publicación: 8 de septiembre de 2022