¿Qué es el bypass?

El equipo de seguridad de red se utiliza comúnmente entre dos o más redes, como entre una red interna y una externa. Mediante el análisis de paquetes de red, el equipo determina si existe una amenaza y, tras procesar el paquete según ciertas reglas de enrutamiento, lo reenvía. Si el equipo de seguridad de red falla, por ejemplo, tras un corte de energía o una avería, los segmentos de red conectados al dispositivo se desconectan entre sí. En este caso, si cada red necesita conectarse con las demás, debe aparecer un bypass.

La función Bypass, como su nombre indica, permite que las dos redes se conecten físicamente sin pasar por el sistema del dispositivo de seguridad de red mediante un estado de activación específico (fallo de alimentación o caída del sistema). Por lo tanto, cuando el dispositivo de seguridad de red falla, las redes conectadas al dispositivo Bypass pueden comunicarse entre sí. Por supuesto, el dispositivo de red no procesa los paquetes de la red.

¿Cómo se clasifica el modo de aplicación de derivación?

El bypass se divide en modos de control o de activación, que son los siguientes:

1. Activado por la alimentación eléctrica. En este modo, la función de derivación se habilita cuando el dispositivo está apagado. Si el dispositivo se enciende, la función de derivación se desactiva inmediatamente.

2. Controlado por GPIO. Tras iniciar sesión en el sistema operativo, puede utilizar GPIO para operar puertos específicos y controlar el interruptor de derivación.

3. Control mediante Watchdog. Esta es una extensión del modo 2. Puede usar Watchdog para controlar la activación y desactivación del programa GPIO Bypass y así controlar su estado. De esta forma, si la plataforma falla, Watchdog puede abrir el Bypass.

En aplicaciones prácticas, estos tres estados suelen coexistir, especialmente los modos 1 y 2. El método de aplicación general es el siguiente: al apagar el dispositivo, se habilita el Bypass. Al encender el dispositivo, la BIOS habilita el Bypass. Una vez que la BIOS toma el control del dispositivo, el Bypass permanece habilitado. Para que la aplicación funcione, desactive el Bypass. Durante todo el proceso de arranque, prácticamente no se produce ninguna desconexión de red.

¿Cuál es el principio de implementación de la derivación?

1. Nivel de hardware

A nivel de hardware, los relés se utilizan principalmente para lograr la función de derivación (Bypass). Estos relés se conectan a los cables de señal de los dos puertos de red de derivación. La siguiente figura muestra el modo de funcionamiento del relé utilizando un cable de señal.

Tomemos como ejemplo el disparador de alimentación. En caso de fallo de alimentación, el interruptor del relé pasará al estado 1, es decir, el pin Rx de la interfaz RJ45 de LAN1 se conectará directamente al pin Tx de la interfaz RJ45 de LAN2. Cuando se encienda el dispositivo, el interruptor se conectará al estado 2. De esta forma, si se requiere comunicación de red entre LAN1 y LAN2, deberá realizarse mediante una aplicación en el dispositivo.

2. Nivel de software

En la clasificación de Bypass, se mencionan los pines GPIO y el temporizador de vigilancia (Watchdog) para controlar y activar el Bypass. De hecho, ambos métodos operan los pines GPIO, y estos controlan el relé en el hardware para realizar el salto correspondiente. Específicamente, si el pin GPIO correspondiente está en nivel alto, el relé saltará a la posición 1, mientras que si está en nivel bajo, saltará a la posición 2.

Para la función Watchdog Bypass, se añade el control Watchdog Bypass sobre la base del control GPIO descrito anteriormente. Una vez que el watchdog entra en funcionamiento, se configura la acción de bypass en la BIOS. El sistema activa la función watchdog. Tras la activación del watchdog, se habilita el bypass del puerto de red correspondiente y el dispositivo entra en estado de bypass. De hecho, el Bypass también se controla mediante GPIO, pero en este caso, la escritura de niveles bajos en GPIO la realiza el Watchdog, sin necesidad de programación adicional.

La función de derivación de hardware es indispensable en los productos de seguridad de red. Cuando el dispositivo se apaga o falla, los puertos internos y externos se conectan físicamente para formar un cable de red. De esta manera, el tráfico de datos puede pasar directamente a través del dispositivo sin verse afectado por su estado.

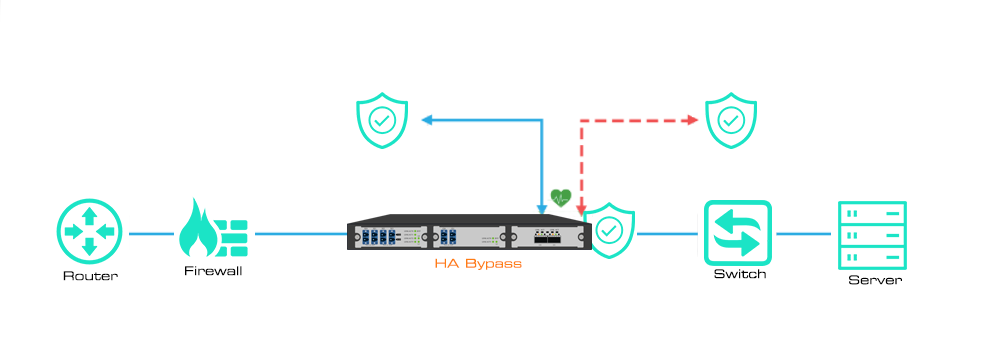

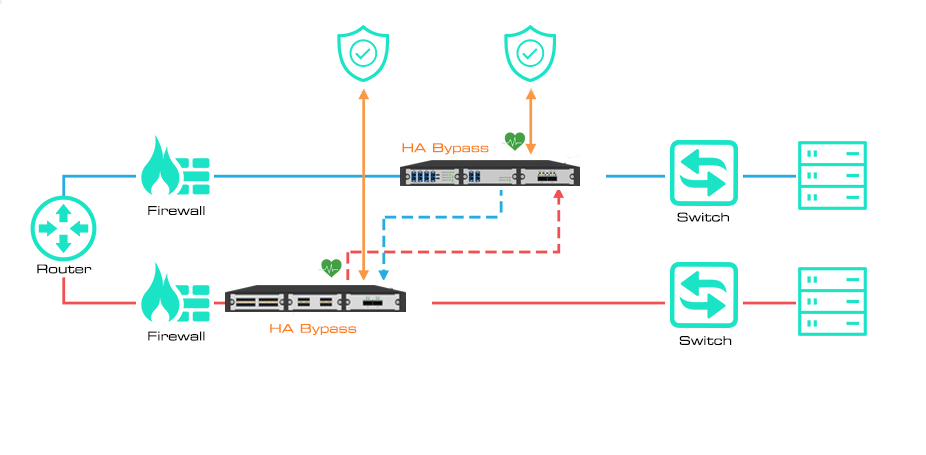

Aplicación de alta disponibilidad (HA):

Mylinking™ ofrece dos soluciones de alta disponibilidad (HA): Activo/En espera y Activo/Activo. La implementación Activo/En espera (o activo/pasivo) se aplica a herramientas auxiliares para proporcionar conmutación por error entre dispositivos principales y de respaldo. La implementación Activo/Activo se aplica a enlaces redundantes para proporcionar conmutación por error cuando falla cualquier dispositivo activo.

El Mylinking™ Bypass TAP admite dos herramientas en línea redundantes y puede implementarse en una solución activo/en espera. Una actúa como dispositivo principal o "activo". El dispositivo en espera o "pasivo" sigue recibiendo tráfico en tiempo real a través de la serie Bypass, pero no se considera un dispositivo en línea. Esto proporciona redundancia en espera activa. Si el dispositivo activo falla y el Bypass TAP deja de recibir señales de actividad, el dispositivo en espera asume automáticamente el rol de dispositivo principal y se conecta de inmediato.

¿Qué ventajas puede obtener con nuestro bypass?

1-Asignar el tráfico antes y después de la herramienta en línea (como WAF, NGFW o IPS) a la herramienta fuera de banda.

2- La gestión simultánea de múltiples herramientas en línea simplifica la pila de seguridad y reduce la complejidad de la red.

3-Proporciona filtrado, agregación y equilibrio de carga para enlaces en línea.

4-Reducir el riesgo de tiempo de inactividad no planificado

5-Conmutación por error, alta disponibilidad [HA]

Fecha de publicación: 23 de diciembre de 2021